Unendliche Herausforderungen für den Sicherheitsbetrieb

SOCs benötigen einen neuen und innovativen Ansatz für die Erkennung und Reaktion, um dem Angreifer einen Schritt voraus zu sein und effizienter zu arbeiten.

Sicherheitsoperationszentren stehen vor:

- Über 4 Millionen unbesetzte Stellen

- 66 % der SOCs sind ineffektiv, weil sie zu viele unterschiedliche Tools einsetzen

- Die durchschnittliche Zeit zur Erkennung und Eindämmung beträgt 200 Tage

- 100 % Zeit im reaktiven Modus - Feuerwehrübungen!

Die intelligente Weiterentwicklung von EDR

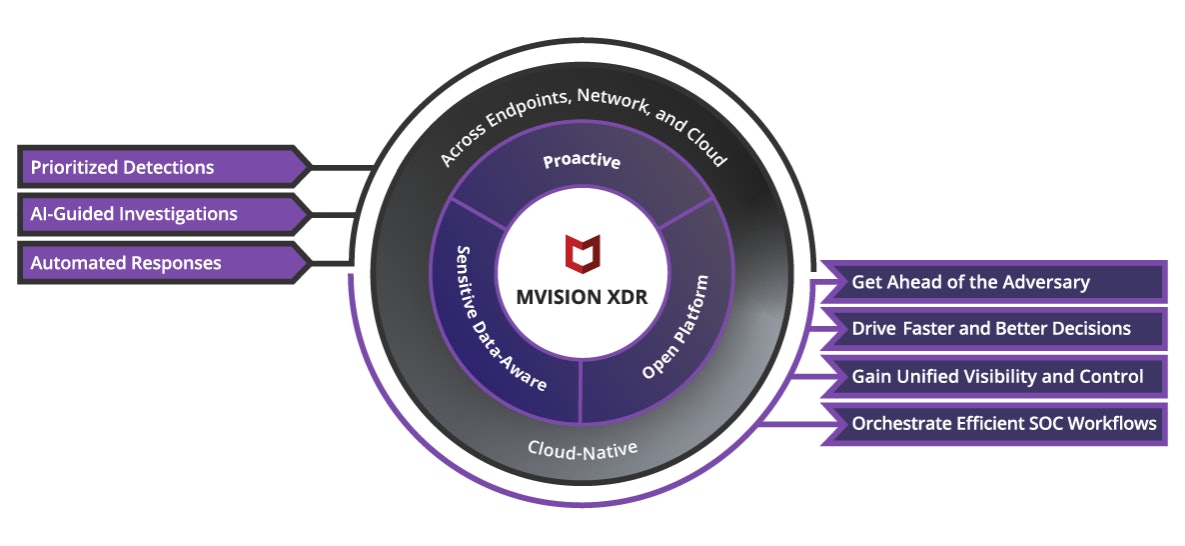

MVISION XDR wird in der Cloud bereitgestellt und verbessert die SOC-Effektivität, indem es reaktive Zyklen mit einheitlicher Transparenz und Kontrolle über Endpunkte, Netzwerke und die Cloud verkürzt. Priorisieren und schützen Sie, was wichtig ist. Orchestrieren Sie Workflows mühelos.

Ihren Angreifern einen Schritt voraus

Erweitern Sie die aktuellen XDR-Reaktionsansätze, indem Sie die Verwaltung des kompletten Angriffslebenszyklus vor und nach dem Angriff aufnehmen. Werden Sie proaktiv und verhindern Sie hochentwickelte Bedrohungen. Die globalen Bedrohungsdaten von MVISION Insights unterstützen Sie dabei.

Vorteile

Führen Sie die Priorisierung auf Basis der Risikobewertung der Situation (z. B. Identität, Geräte, Vertraulichkeit der Daten, Anfälligkeit, Bedrohungsdaten) durch.

Beheben Sie zuerst die Bedrohungen, die das Unternehmen am stärksten gefährden würden.

Dank interaktiver Zeitleiste, Storyboard und MITRE-Zuordnung erhalten Sie einen Überblick über die Bedrohungen im gesamten Unternehmen (Endgerät, Netzwerk, Cloud und Anwendungen) und können diese priorisieren.

Automatisierte und KI-geführte Untersuchungen unterstützen eher unerfahrene Analysten ebenso wie Analysespezialisten und beschleunigen Triage-Prüfungen von Bedrohungen.

Dank korrelierter Erkennungen, weniger False-Positives und einer geringeren Zahl an unwichtigen Informationen können Sie größeres Vertrauen aufbauen.

Nutzen Sie die automatische Korrelation von Telemetriedaten aus mehreren Kontrollpunkten, und erkennen Sie hochentwickelte Bedrohungen.

Koordinieren und verfolgen Sie Reaktionen sowie Gegenmaßnahmen über eine zentrale Übersicht.

Vertrauen Sie auf konsistente, zeitnahe und automatische Reaktionen, sodass Sie manuelle Schritte reduzieren können.

Reduzieren Sie die Verweilzeiten der Gegenspieler.

Lassen Sie uns gemeinsam loslegen

Sind Sie auf der Suche nach Preisdetails, technischen Informationen, Support oder einem individuellen Angebot? Unser Expertenteam in Dortmund ist bereit, Sie zu unterstützen.