Um Workflows zu unterstützen, deren Arbeitsschritte an unterschiedlichen Orten ausgeführt werden, und um ihren Mitarbeitern mobiles Arbeiten zu ermöglichen, integrieren Unternehmen immer öfter Cloud-Anwendungen in ihre Netzwerke. Die gewohnten Begrenzungen von Unternehmensnetzwerken werden in diesem Zusammenhang immer häufiger überschritten. Infrastrukturverantwortliche stehen dann vor der Aufgabe, permanent wachsende Angriffsflächen zu sichern und zu verwalten.

Im Netzwerkbereich sind rasante Weiterentwicklungsschritte zur Unterstützung von Workflows mit Remote-Endpoints zu beobachten. Die eingesetzten Security-Tools entwickeln sich meist wesentlich langsamer. Reine VPN-Lösungen sind obsolet geworden. Damit Unternehmen wettbewerbsfähig bleiben, müssen alle Endgeräte an allen Orten mit den gleichen Security- und Netzwerkrichtlinien geschützt und verwaltet werden wie die Infrastruktur am Unternehmensstandort.

Vier Hauptmerkmale von SASE

Gartner beschreibt SASE anhand von vier Hauptmerkmalen.

- Mit einer Least-Privilege-Strategie und einer strikt durchgesetzten Zugriffskontrolle können Unternehmen Interaktionen mit Ressourcen auf der Grundlage relevanter Attribute kontrollieren und steuern. Dies betrifft insbesondere den Anwendungszugriff, Benutzer- und Gruppenidentität sowie Attribute wie die Sensibilität der Daten, auf die zugegriffen werden soll.

- Zur Architektur nach dem SASE-Modell gehört die Implementierung grundlegender Bausteine einer agilen, ganzheitlichen, adaptiven und sich selbst aktualisierenden Plattform in der Cloud. Das entscheidende Merkmal dieser Plattform ist die Möglichkeit zur ortsunabhängigen, effizienten und einfachen zur Anpassung an geschäftliche Anforderungen.

- Nach dem SASE-Modell werden alle Unternehmensressourcen in ein einziges Netzwerk integriert: Rechenzentren, Niederlassungen, Cloud-Ressourcen, mobile Benutzer und Remote-Benutzer. SD-WAN-Appliances unterstützen zum Beispiel physische Netzwerkgrenzen, während sich Benutzer unterwegs über mobile Clients und clientlose Browser-Zugänge mit dem Netzwerk verbinden.

- Um sämtliche Netzwerk- und Security-Funktionen mobil und weltweit zu unterstützen, müssen SASE-Plattformen in Unternehmen global bereitgestellt werden. Dazu gehört nicht zuletzt die Service-Bereitstellung mit niedriger Latenz auch an den Unternehmensrändern.

Identitätsgesteuert

Cloud-basierte Architektur

Unterstützung aller Grenzen des Netzwerks

Globale Bereitstellung

Vorteile von SASE

Mit dem SASE-Modell ermöglichen Unternehmen ihren Benutzern sicheren Netzwerkzugriff unabhängig von Arbeitsort, Performance-Bedarf, Geräten und Anwendungen. Die Vorteile dieses Ansatzes zeigen sich sehr deutlich, wenn immer mehr Benutzer an Remote-Standorten arbeiten, SaaS-Anwendungen schnell bereitgestellt und Daten schnell zwischen Rechenzentren, Niederlassungen sowie Hybrid- und Multi-Cloud-Umgebungen ausgetauscht werden sollen.

Orientierung in der SASE-Technologielandschaft

Änderungen an den gewohnten Netzwerkgrenzen sind unvermeidlich geworden. Security wird zunehmend in die Cloud verlagert. Um eine wachsende Zahl von Niederlassungen, Remote-Arbeitsplätzen, Apps und Geräten zu unterstützen, müssen Security- und Risikomanagementverantwortliche damit beginnen, einen Migrationsplan vom bisherigen Perimeter-Modell zu einem SASE-Modell zu entwickeln.

Unsere Security- und SASE-Experten begleiten Sie gern bei der Implementierung des SASE-Modells. Gemeinsam mit Ihnen stellen wir ein engagiertes Team zusammen und entwickeln einen Plan, um den Erfolg von SASE sicherzustellen. Dank unserer engen Beziehungen zu führenden Technologieanbietern sind wir in der Lage, die beste Lösung für Ihr Unternehmen zu ermitteln und eine SASE-Roadmap für Ihr Unternehmen zu erstellen.

Führende Partner im SASE

Maßgeschneidert auf Ihre Bedürfnisse

Unsere Stärke liegt in unserer Flexibilität und unserem Fokus auf die Entwicklung maßgeschneiderter Lösungen für unsere Kunden. Entdecken Sie, in welchen Bereichen wir Ihr IT-Team unterstützen können.

Technologie-Beratung

Mit unserer Strategie-, Branchen- und Engineering-Expertise - setzen Sie Technologie in Ihrem Unternehmen ein, um etwas Einzigartiges zu schaffen, das Wachstum voranzutreiben und Ergebnisse zu beschleunigen.

Security Assessments

Erhalten Sie Planungssicherheit durch Bewertung Ihrer Cyber Security.

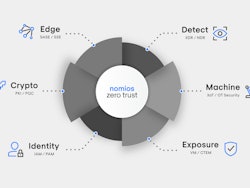

ZTNA Zero-Trust Network Access

Sicherer Zugang zu allen öffentlichen, privaten oder hybriden Cloud Anwendungs- und Datacenterressourcen.

Rechenzentrum & Cloud Networking

Moderne, automatisierte Rechenzentren vereinfachen Betriebsabläufe und sorgen für optimale Benutzererfahrungen.

Löchern Sie unsere Security-Experten

Unser Team steht Ihnen gern für ein kurzes Telefongespräch oder Videomeeting zur Verfügung. Wir stehen bereit, um gemeinsam mit Ihnen Ihre Security-Herausforderungen, Anbietervergleiche und anstehenden IT-Projekte zu diskutieren. Wir helfen jederzeit gern.