Das Flowmon Anomaly Detection System steht an vorderster Front im technologiegestützten Kampf gegen moderne Cyber-Bedrohungen, die herkömmliche Perimeter- und Endpunktsicherheit umgehen. Wann immer neue Sicherheits- oder Betriebsprobleme auftauchen, bietet Flowmon ADS IT-Experten einen detaillierten Einblick in das Netzwerk und eine leistungsstarke Verhaltensanalyse, um entscheidende Maßnahmen zu ergreifen und das Netzwerk mit Zuversicht zu verwalten.

Hauptmerkmale und Vorteile

- Bedrohungen werden sofort und automatisch erkannt.

- Die Erkennung von Verhaltensmustern erkennt Bedrohungen bereits im Anfangsstadium.

- Maschinelles Lernen und andere hochentwickelte Algorithmen werden kombiniert, um genaue Erkenntnisse zu liefern.

- Verhaltensmuster, Reputations-Feeds und IoCs zur Ergänzung der NBA.

- Flowmon ADS ist eine gemeinsame Grundlage für die Zusammenarbeit bei der Lösung von Vorfällen.

- Kontextreiche Vorfallsvisualisierung für sofortige Abhilfe.

- Angriffe werden erkannt, bevor der Datenverkehr in die Höhe schießt, um eine Eskalation der Gefahr zu verhindern.

- Die Lösung kann in Ereignisprotokollierungs-, Ticketing- und Incident-Response-Systeme integriert werden.

Automatisierung

Frühzeitige Alarmierung bei Bedrohungen

Geräuschloser Einblick

Geringe Rate an Fehlalarmen

NetOps und SecOps zusammen

Kurze Reaktionszeit auf Vorfälle

Erkennung in niedrigen und langsamen Phasen

SecOps-Ökosystem-Integration

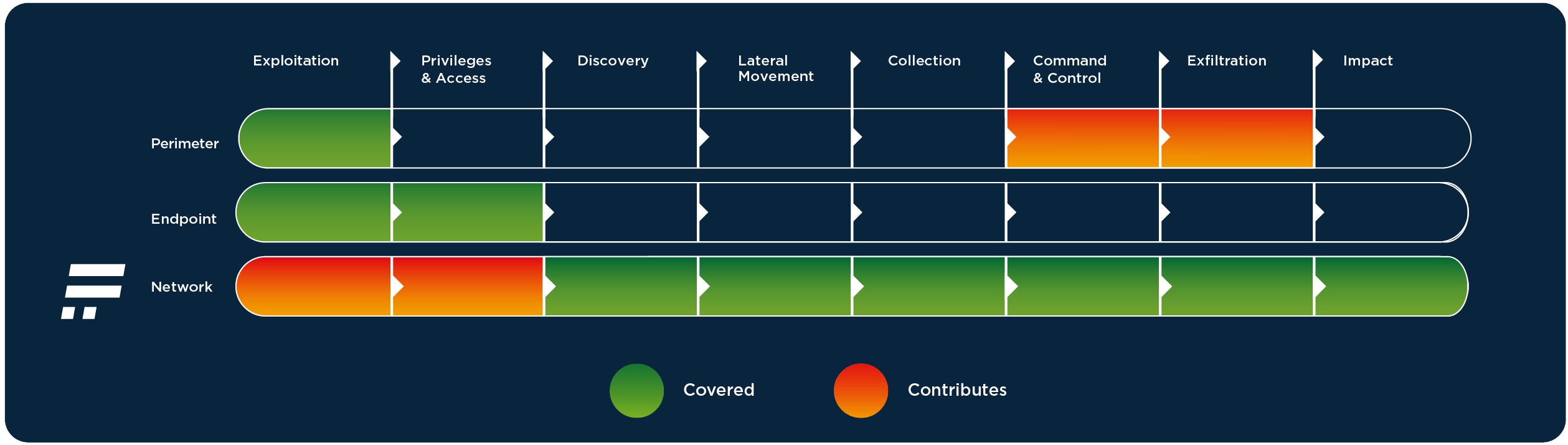

Vorteil in jeder Phase der Kompromittierung

Herkömmliche signatur- und regelbasierte Erkennungsansätze wie Firewall, IDS/IPS oder Antivirus konzentrieren sich auf die Sicherung des Perimeters und der Endpunkte. Auch wenn sie bei der Erkennung einer ersten Infektion durch bekannten bösartigen Code oder Verhalten effektiv sind, bieten sie keinen Schutz jenseits des Perimeters und der Endpunkte - ein riesiger Bereich, in dem Insider-Bedrohungen auftreten. Die Ausnutzung dieser Lücke ist der häufigste Weg, um Daten zu stehlen. Insider-Bedrohungen können nur durch die Erkennung kleinster Anomalien aufgedeckt werden, die auf eine Kompromittierung hindeuten.

Lassen Sie uns gemeinsam loslegen

Sind Sie auf der Suche nach Preisdetails, technischen Informationen, Support oder einem individuellen Angebot? Unser Expertenteam in Dortmund ist bereit, Sie zu unterstützen.