PAM-Systeme als Schlüssel für Compliance.

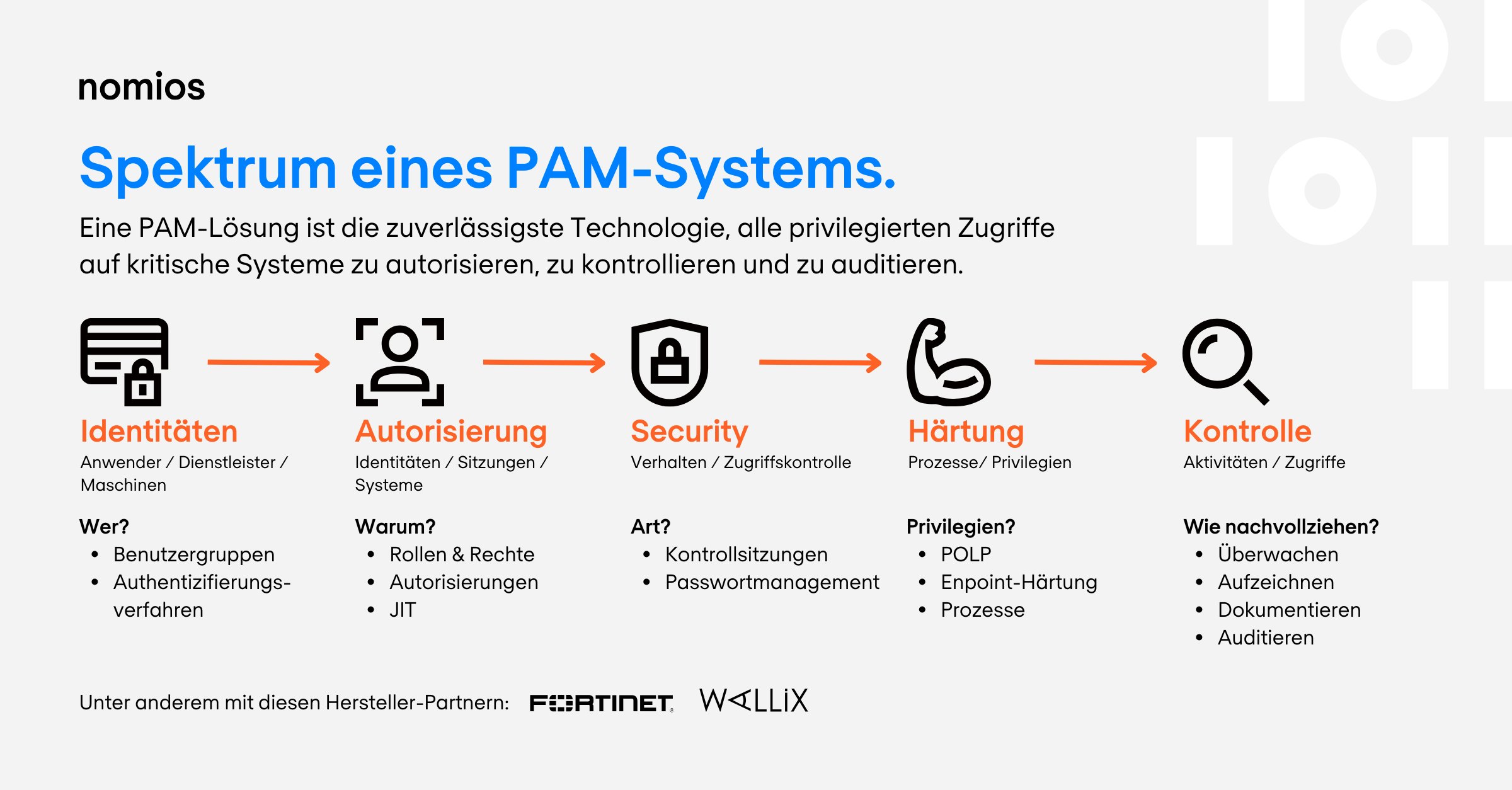

Eine PAM-Lösung ist die zuverlässigste Technologie, alle privilegierten Zugriffe auf kritische Systeme zu autorisieren, zu kontrollieren und zu auditieren.

Immer öfter sind privilegierte Benutzer wie Systemadministratoren Ziele von Cyberangriffen. Ein Privileged Access Management (PAM) ist hier eine effektive Gegenmaßnahme, die zum Schutz der Login-Daten Ihrer privilegierten Benutzer beiträgt. Gleichzeitig bietet es Möglichkeiten zur Einschränkung des privilegierten Zugriffs über Ihren bestehenden Active Directory Domain Server (ADDS).

Die PAM-Zugriffskontrolle schützt Identitäten, Zugangsdaten, Digitale Assets (IT&OT) sowie Systemzugriffe im Sinne der Cyber Security und Compliance-Standards.

Gerade vor dem Hintergrund von NIS-2 und branchenspezifischen Standards wie Tisax oder IEC62443 wächst die Bedeutung einer Privilegierten Zugangskontrolle (PAM). DSGVO und der übergreifende ISO27001-Standard erfordern gleichermaßen Anforderungen im Umgang mit personenbezogenen Daten, die mit einem PAM-System abgedeckt werden können.

Übergeordnet heißt es da „Personenbezogene Daten müssen in einer Weise verarbeitet werden, die für sie eine angemessene Sicherheit sowie Integrität und Vertraulichkeit gewährleistet.“ Insbesondere der Anhang A9 der ISO27001 ist mit den meisten PAM-Lösungen weitestgehend abgedeckt.

Dabei umfasst das PrivilegedAccess Management folgendes Leistungsspektrum:

Top 3 Use Cases.

PAM ist für alle lokalen und remote Mensch-zu-Maschine- und Maschine-zu-Maschine-Szenarien mit privilegiertem Zugriff geeignet. Dafür benötigt es allerdings stets durchdachte Hochverfügbarkeits(HA)- und Wiederherstellungs-Mechanismen.

Einhaltung von Audit- und Compliance-Vorschriften

- DSGVO, TISAX, NIS-2 oder ISO27001 sind nur einige der Standards, welche strenge Vorschriften den privilegierten Accounts auferlegen. Regelmäßige Audits des privilegierten Zugangs sind entscheidend für die Identifizierung potenzieller Sicherheitslücken bzw. die Gewährleistung der Einhaltung von Vorschriften.

PAM für die Verwaltung von Drittanbieter-Zugängen

- Drittanbieter oder Dienstleister benötigen oft Zugang zu wichtigen Systemen und Daten, was bei mangelhafter Verwaltung ein beträchtliches Sicherheitsrisiko bedeutet. Ein nicht verwalteter Anbieterzugriff kann zu Datenverletzungen und unbefugten Aktivitäten führen.

PAM für Remote Access Security

- Mit der Zunahme der Fernarbeit inkl. ungesicherter Heimnetzwerke bzw. persönlicher Geräte ist die Sicherung des Fernzugriffs von größter Relevanz geworden.

Lösungen aus unserem Portfolio

Holistischer Schutz gegen Bedrohungen von Außen

Sowohl Privileged Access Management (PAM) als auch Zero Trust Network Access (ZTNA) sind essentielle Bausteine einer robusten Cybersicherheitsstrategie. Trotzdem gibt es unterschiedliche Fokussierungen:

Während sich PAM auf die Sicherung und Verwaltung des privilegierten Zugriffs auf kritische Systeme konzentriert , zielt ZTNA darauf ab, strenge Zugriffskontrollen und kontinuierliche Überprüfungen im gesamten Netzwerk durchzusetzen.

Nomios Germany empfiehlt daher die Implementierung beider Ansätze, um Zugriffe in IT & OT holistisch abzusichern und gegen Bedrohungen von außen zu schützen.

Ihr Experte für Zero Trust.

Privileged Access Management ist Teil einer ganzheitlichen Zero Trust Architektur, welche als Kern nur ein Prinzip verfolgt: Kein User und keine Anwendung wird jemals automatisch als vertrauenswürdig eingestuft.

Nomios Germany ist Ihr Partner, um Zero Trust in Ihrem Unternehmen erfolgreich umzusetzen. Lassen Sie sich von uns individuell und hersteller-übergreifend beraten.