Pulse Access Suite

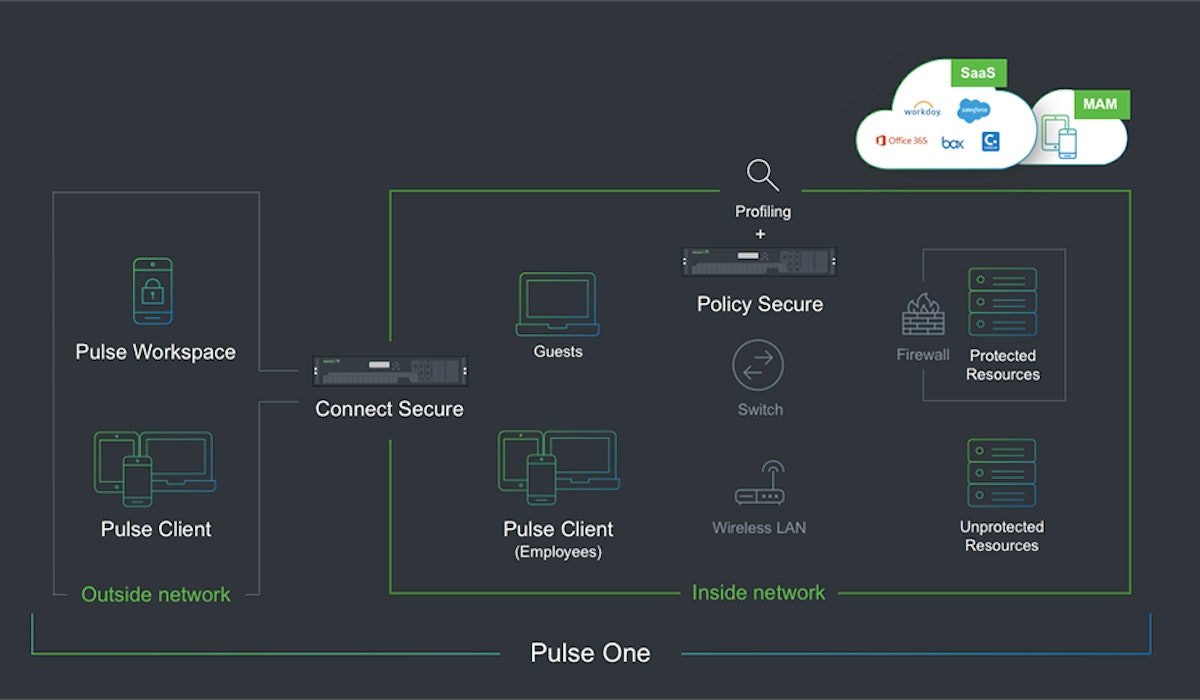

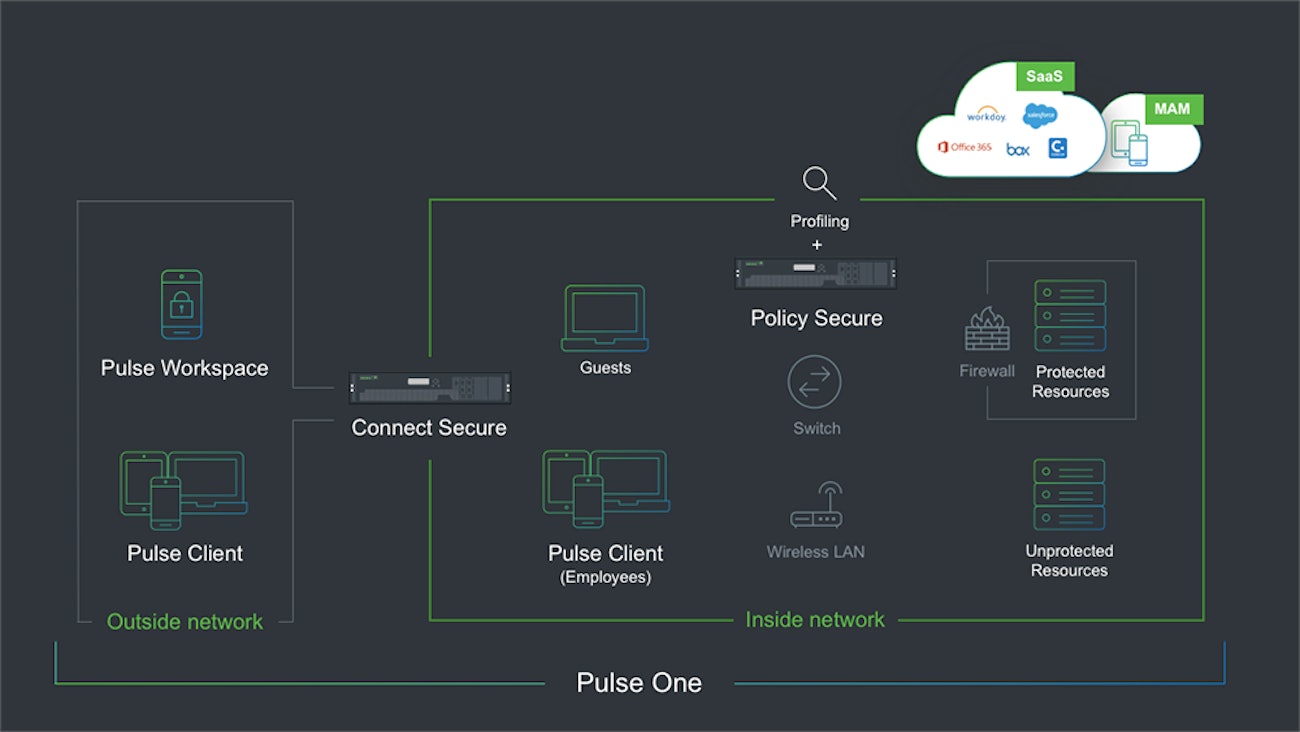

Die Pulse Access Suite enthält alle Software und Dienste, die für die Bereitstellung eines sicheren Zugangs erforderlich sind. Noch nie war es so einfach, Ihr Rechenzentrum zu sichern, mobilen Zugang zu bieten und neue Cloud-Dienste zu ermöglichen. Wir machen sicheren Zugang einfach zu erwerben, bereitzustellen und zu verwalten.

Essentials-Edition

- Branchenführendes VPN: Greifen Sie auf Ihr Rechenzentrum mit Pulse Connect Secure zu, dem weltweit bevorzugten SSL-VPN.

- Cloud-basierte Sichtbarkeit: Überwachen Sie Ihre Pulse Access Suite mit unserer Cloud-basierten Lösung Pulse One.

- Mobiles VPN: Schalten Sie sofortige Produktivität mit unserem mobilen VPN auf Ihrem Tablet oder Smartphone ein.

Erweiterte Ausgabe

- Cloud sicher: Fügen Sie sicheren Zugang und Single Sign-On zu Cloud-Anwendungen und -Services außerhalb Ihres Rechenzentrums hinzu.

- Netzwerk-Transparenz: Erfahren Sie mehr über alle Geräte in Ihrem Netzwerk mit unserer Netzwerkprofilierungslösung.

- Cloud-basierte Verwaltung: Verwalten Sie Ihre Pulse Access Suite mit unserer Cloud-basierten Lösung Pulse One.

Enterprise Edition

- Cloud sicher: Fügen Sie sicheren Zugang und Single Sign-On zu Cloud-Anwendungen und -Services außerhalb Ihres Rechenzentrums hinzu.

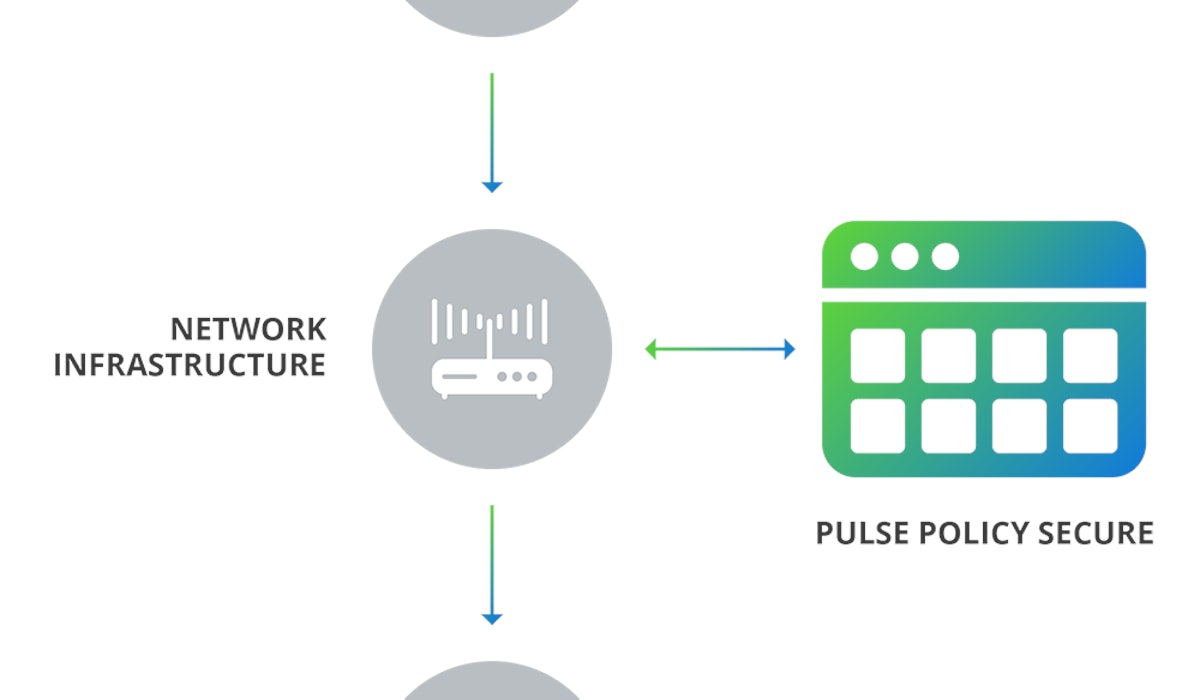

- Netzwerk-Durchsetzung: Mit Pulse Policy Secure haben Sie die Kontrolle über Ihr Netzwerk mit der Leistung granularer Richtlinien und einer breiten Integration in die Netzwerkinfrastruktur von Drittanbietern.

- Sicheres IoT: Heutzutage hat alles eine IP-Adresse. Mit dem Internet geht ein Sicherheitsrisiko einher, und die Pulse Access Suite ist hier, um zu helfen.

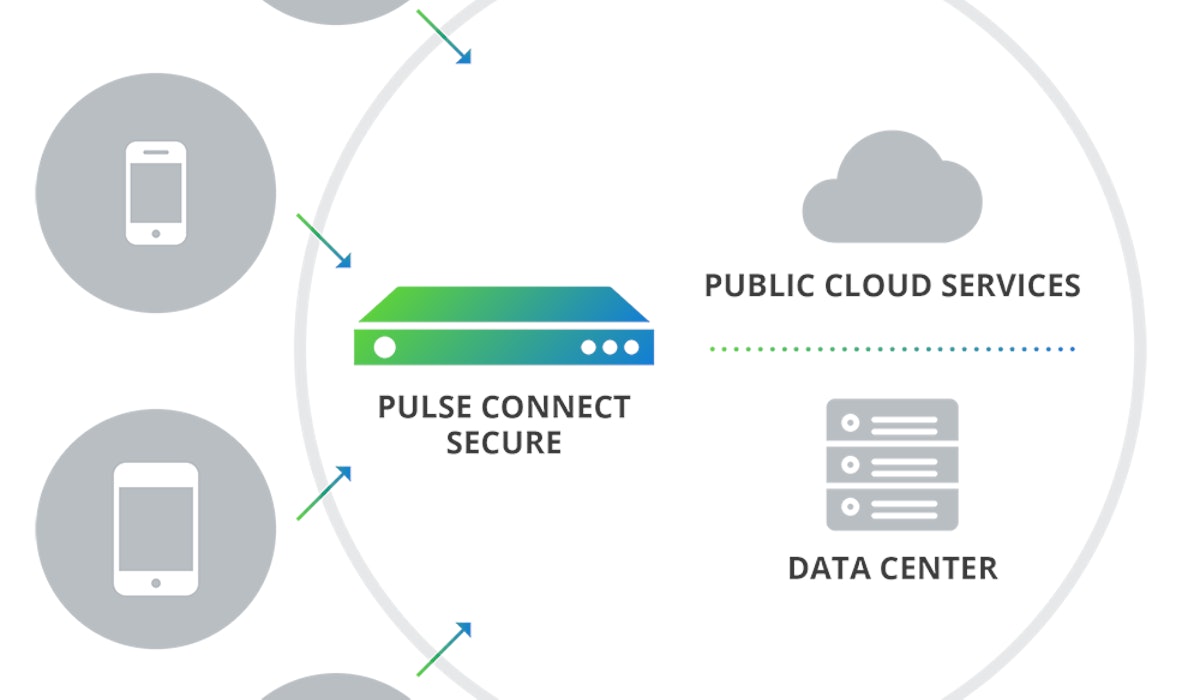

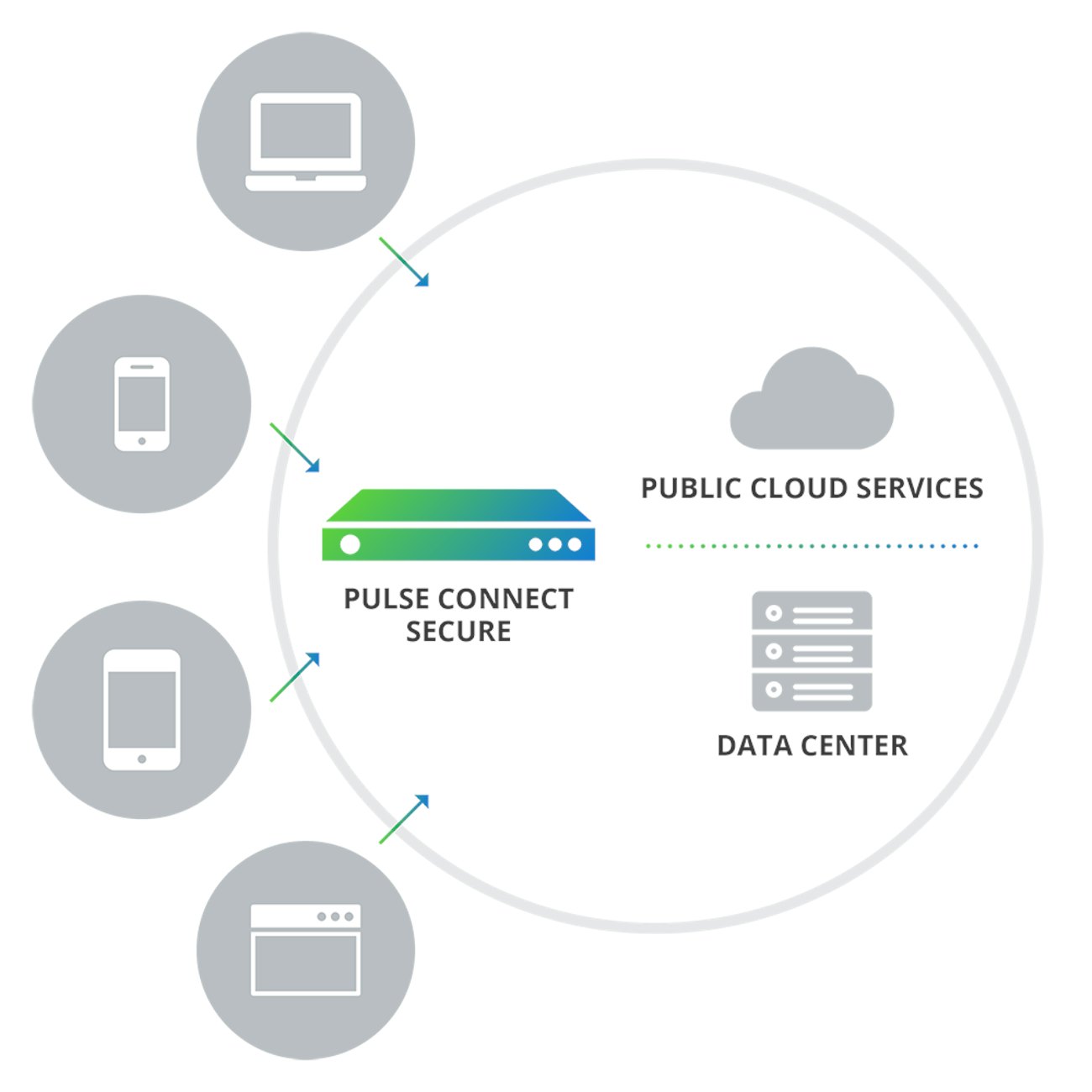

Pulse Connect Secure

Unternehmen und Dienstanbieter stehen vor der schwierigen Herausforderung, eine standort- und geräteunabhängige Netzwerkkonnektivität bereitzustellen, die sicher ist und den Ressourcenzugriff für autorisierte Benutzer kontrollieren kann. Die Zahl der Sicherheitsverletzungen und Bedrohungen gerät immer mehr außer Kontrolle, und immer mehr Mitarbeiter und Benutzer möchten ihre eigenen persönlichen Produktivitätslösungen von Geräten bis hin zu Cloud-basierten Anwendungen nutzen. Das macht diese Herausforderung noch schwieriger. Pulse Secure Connect Secure bietet sicheren, authentifizierten Zugriff für Remote- und mobile Benutzer von jedem webfähigen Gerät auf Unternehmensressourcen - jederzeit und überall. Pulse Connect Secure ist das am häufigsten eingesetzte SSL-VPN für Unternehmen jeder Größe und in allen wichtigen Branchen.

Pulse Connect Secure umfasst Pulse Secure Clients und das AppConnect SDK. Pulse Clients sind dynamische, dienstübergreifende Netzwerkclients für mobile und persönliche Computergeräte. Pulse Clients werden einfach eingesetzt und ermöglichen es den Benutzern, von jedem Gerät aus und überall schnell eine Verbindung herzustellen. Pulse Secure AppConnect SDK bietet SSL-VPN-Konnektivität pro Anwendung für iOS- und Android-Clients und ermöglicht es der IT-Abteilung, ein noch transparenteres und sichereres mobiles App-Erlebnis für ihre Benutzer zu schaffen.Sicherer Zugang beginnt mit einem mobilen VPN

- 40 der Fortune-50-Unternehmen und über 18 Millionen gesicherte Endpunkte.

- Mischen Sie einfach Rechenzentrumsanwendungen und öffentliche Cloud-Dienste für Ihre Mitarbeiter.

- Detaillierte Kontrolle darüber, wer, wo, wann und wie auf was zugreift.

- Ganz gleich, für welches Gerät sich Ihr Nutzer entscheidet, er erhält das gleiche Erlebnis, das er liebt.

- On-demand, pro App VPN für iOS und Android.

- Das Erinnern von Passwörtern gehört sowohl bei On-Premises-Systemen als auch bei cloudbasierten Lösungen der Vergangenheit an.

- Wunderschön gestaltete und einfach zu bedienende Konsolen, die IT begeistern werden.

- Speziell entwickelte Appliances für den sicheren Zugang oder virtuelle Maschinen als Option.

Market leader

Rechenzentrum und Cloud

Einfache Einhaltung

Erfahrung in der Familie

Mobile VPN

Single Sign-On

Transparente Sichtbarkeit

Vielfältige Einsatzmöglichkeiten

Sicherer Zugriff von jedem Gerät auf jede Anwendung. Einfach.

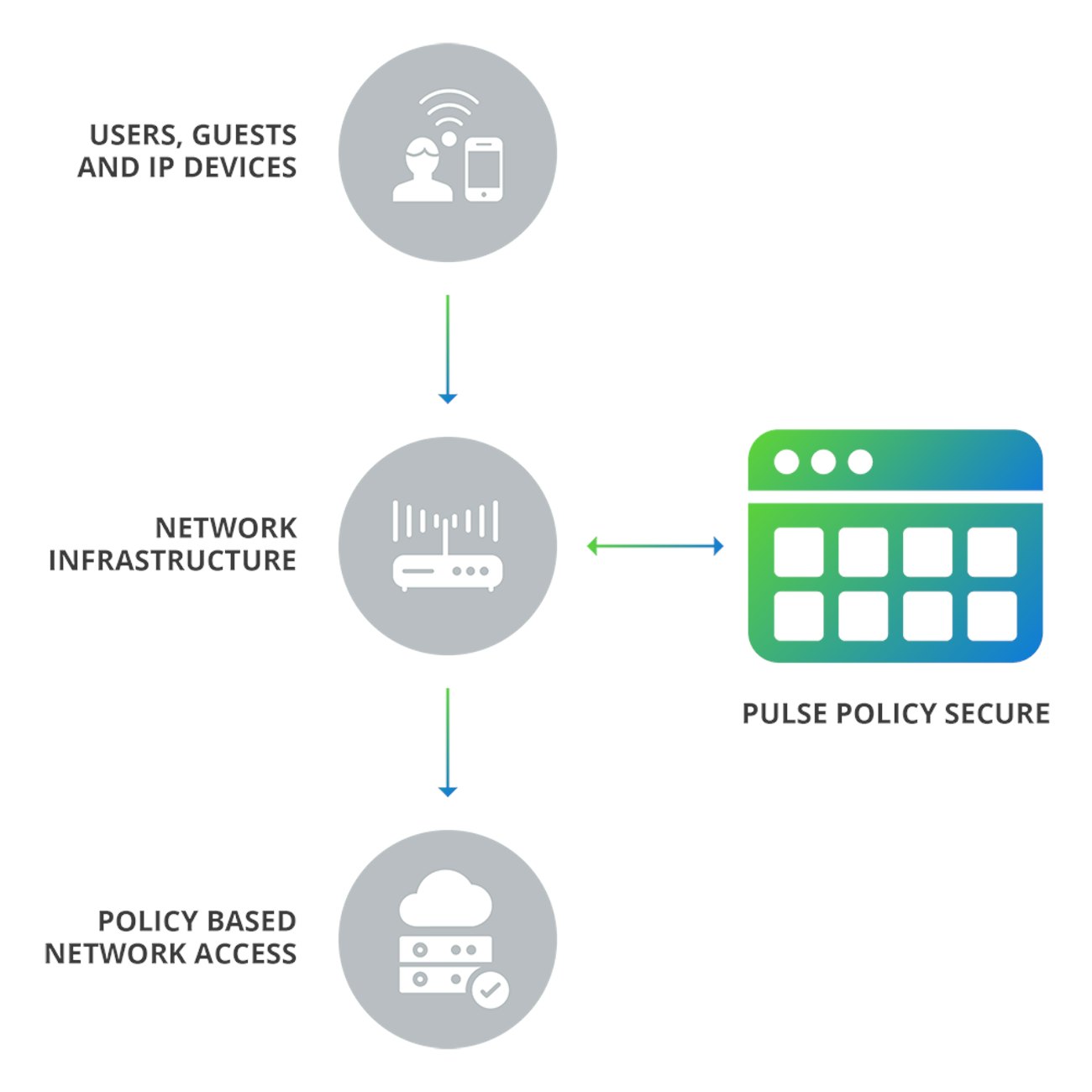

Pulse Policy Secure

Pulse Policy Secure

Eine moderne Network Access Control (NAC)-Lösung für die nächste Generation von Netzwerken

Jahrelang war NAC etwas, das Systemadministratoren in die Flucht schlug, weil es den Ruf hatte, schwer zu konfigurieren zu sein und nur etwas zu sein, mit dem sich das Verteidigungsministerium befassen würde... bis jetzt.

Einfach ausgedrückt: NAC ist eine großartige Möglichkeit zu kontrollieren, welche Geräte sich mit Ihrem Netzwerk verbinden und was sie tun können, sobald sie verbunden sind.

Es ist genau wie die Zugriffskontrolle, die Sie schon seit Jahren für Dateifreigaben eingerichtet haben. Wenn Sie darüber nachdenken, warum sollte jedes Gerät mit einem drahtlosen Passwort oder einer kabelgebundenen Verbindung auf alles zugreifen können?

Genau hier kommt Pulse Policy Secure ins Spiel.

NAC Unkompliziert

- Automatische Erkennung, Klassifizierung und Überwachung von verwalteten, IoT- und anderen nicht verwalteten Geräten, die sich mit dem Unternehmensnetzwerk verbinden. Das System überwacht außerdem Geräte auf Sicherheits- und Profilstatusänderungen.

- Automatische Onboarding-Funktionen für Windows, Mac, Smartphones und Tablets.

- Gewährleisten Sie die Einhaltung der strengsten Branchen- und Regierungsvorschriften.

- Orchestrieren Sie Zugriffsrichtlinien für kabelgebundene und kabellose Verbindungen, persönliche und Firmengeräte, Remote- und lokalen Zugriff.

- Die Einrichtung einer NAC-Lösung ist nicht mehr so komplex.

- Vereinfachen Sie den Umgang mit eingeschränkten Gelegenheitsbesuchern in Ihrem Netzwerk.

- Erweitern Sie die Durchsetzung von NAC-Richtlinien um Informationen aus EMM-Lösungen von Drittanbietern.

- Geben Sie Benutzer- und Gerätedaten frei und erhalten Sie Warnmeldungen von gängigen Switches, Wireless Controllern, NGFW, SIEMs, EMM und Endpunktsicherheitslösungen.

Vollständige Netzwerktransparenz

Automatisches Onboarding von Geräten

Einhaltung der Vorschriften

Kontextbezogene Zugangskontrolle

Assistenten und Vorlagen

Verwaltung von Gastbenutzern

Integration des Mobilitätsmanagements

Reaktion auf Bedrohungen orchestrieren

Vollständige Zugriffskontrolle über wer, was, wann und wo mit Pulse Policy Secure.

Vollgepackt mit Funktionen für die nächste Generation

- Automatische Konfiguration von Geräten mit Einstellungen und Software für Wi-Fi- und VPN-Zugang.

- Verbesserte Bewertungen des Zustands von Endgeräten, Schwachstellen und Sicherheitsstatus.

- Erstellung von Profilen für Endgeräte und IoT-Geräte im Netzwerk zur Überprüfung und Behebung.

- Ein einziger Client bietet den Nutzern sowohl VPN- als auch lokalen Zugang für ein einfaches und bequemes Nutzererlebnis.

- Die Möglichkeit, zeitlich begrenzte Gastkonten zu erstellen - und eine nahtlose Benutzererfahrung zu bieten.

- Orchestrieren und automatisieren Sie die Sicherheitsdurchsetzung mit Lösungen von über 20 Anbietern, darunter Switch-, Firewall-, Mobil- und Endpunktsicherheit.

- Steuern Sie alles über eine einzige Verwaltungskonsole und ein Dashboard, das in der Cloud oder im Rechenzentrum bereitgestellt wird.

- Minimiert das Malware-Risiko und die Ausfallzeiten durch automatische Korrektur von Patches für Endgeräte.

BYOD onboarding

Automatische Kontrollen der Einhaltung

Umfassende Sichtbarkeit

Vereinheitlichter Client

Zugang für Gäste

Interoperabilität

Zentrales Kommando

Patch-Bewertung

Lassen Sie uns gemeinsam loslegen

Sind Sie auf der Suche nach Preisdetails, technischen Informationen, Support oder einem individuellen Angebot? Unser Expertenteam in Dortmund ist bereit, Sie zu unterstützen.