Im Jahr 2025 waren identitätsbezogene Sicherheitsverletzungen laut Berichten von CrowdStrike und Okta für 80 % der Cybervorfälle verantwortlich. Damit ist Zero Trust nicht nur ein Schlagwort, sondern eine Notwendigkeit. Zero Trust wird häufig missverstanden und auf eine Sammlung von Netzwerkkontrollen oder Zugriffstechnologien reduziert. In der Praxis ist Zero Trust jedoch ein architektonischer Ansatz für Zugriffsentscheidungen – und Identität steht dabei im Zentrum.

Da sich Benutzer, Anwendungen und Workloads über Cloud- und hybride Umgebungen hinweg bewegen, hat die Identität das Netzwerk als primären Kontrollpunkt abgelöst. Zero Trust formalisiert diesen Wandel, indem jede Zugriffsanfrage auf Grundlage von Identität, Kontext und Richtlinien bewertet werden muss – statt auf implizitem Vertrauen, das sich aus dem Standort ableitet.

Was Zero Trust wirklich bedeutet

Das Zero-Trust-Modell beseitigt die Annahme, dass alles innerhalb einer Netzwerkgrenze vertrauenswürdig ist. Stattdessen wird der Zugriff fortlaufend danach bewertet, wer oder was die Anfrage stellt, worauf zugegriffen werden soll und unter welchen Bedingungen dies geschieht.

Das US-amerikanische National Institute of Standards and Technology (NIST) definiert Zero Trust als eine sich weiterentwickelnde Gesamtheit von Cybersicherheitsparadigmen, die Schutzmaßnahmen weg von statischen, netzwerkbasierten Perimetern und hin zu einem Fokus auf Benutzer, Assets und Ressourcen verlagern.

Diese Definition unterstreicht einen zentralen Punkt: Zero Trust ist kein Produkt. Es ist ein Entscheidungsmodell. Jede Zugriffsanfrage muss ausdrücklich verifiziert und konsequent durchgesetzt werden.

Identity als primärer Entscheidungsfaktor

In einer Zero-Trust-Architektur werden Zugriffsentscheidungen von einem Policy Decision Point getroffen und von einem Policy Enforcement Point durchgesetzt, während eine Control Plane die Richtlinien und die Telemetriedaten koordiniert. Die Identität fließt dabei unmittelbar in diese Entscheidungslogik ein.

Die Identity liefert Antworten auf grundlegende Zero-Trust-Fragen:

- Wer oder was fordert Zugriff an?

- Mit welcher Sicherheit wurde diese Identität verifiziert?

- Welchen Zugriff sollte diese Identität zu diesem Zeitpunkt haben?

- Welche Risikosignale sind mit der Anfrage verbunden?

Ohne starke Identitätskontrollen kann Zero Trust nicht funktionieren. Netzwerkkontrollen allein können nicht bestimmen, ob ein Benutzer auf eine SaaS-Anwendung, einen Cloud-Workload oder sensible Daten zugreifen sollte. Die Identität liefert den Kontext, der erforderlich ist, um diese Entscheidungen sinnvoll zu treffen.

Aus diesem Grund positioniert Gartner Identity konsequent als grundlegendes Element von Zero-Trust-Architekturen und nicht lediglich als unterstützende Komponente.

IAM als Durchsetzungsebene für Zero Trust

Identity and Access Management (IAM) operationalisiert Zero Trust, indem Zugriffsentscheidungen sowohl bei der Anmeldung als auch während der Nutzung durchgesetzt werden. Während sich traditionelles IAM in erster Linie darauf konzentrierte, ob sich ein Benutzer authentifizieren kann, richtet Zero-Trust-IAM den Fokus darauf, ob der Zugriff in genau diesem Moment auf Basis von Identität, Kontext und Risiko erlaubt werden sollte.

IAM ermöglicht Zero-Trust-Prinzipien durch:

- starke Authentifizierung, einschließlich MFA und risikobasierter Kontrollen

- Least-Privilege-Zugriffe, bei denen Berechtigungen auf das notwendige Maß begrenzt werden

- bedingten Zugriff, bei dem der Kontext – etwa der Sicherheitsstatus eines Geräts oder das Risikoniveau – die Entscheidung beeinflusst

- kontinuierliche Transparenz, damit Zugriffsentscheidungen protokolliert und nachvollziehbar bleiben

Anstatt auf Grundlage der Netzwerkpräsenz weitreichenden Zugriff zu gewähren, setzt IAM Richtlinien auf Identitätsebene durch. Dadurch können Organisationen Zero Trust konsistent über SaaS-Anwendungen, Cloud-Plattformen und private Systeme hinweg umsetzen.

IAM, PAM und IGA in einem Zero-Trust-Modell

In einer Zero-Trust-Architektur arbeiten Identity and Access Management (IAM), Privileged Access Management (PAM) und Identity Governance and Administration (IGA) zusammen, um sicherzustellen, dass Zugriffsentscheidungen korrekt, durchsetzbar und nachvollziehbar sind.

IAM steuert, wie Identitäten authentifiziert werden, wie sie Zugriff anfordern und wie dieser Zugriff über Anwendungen und Services hinweg durchgesetzt wird. PAM konzentriert sich auf privilegierte Zugriffe, etwa auf administrative Rollen und besonders weitreichende Berechtigungen, bei denen Missbrauch oder Kompromittierung besonders schwerwiegende Folgen haben. IGA schafft Governance, indem sichergestellt wird, dass Zugriffsrechte über die Zeit hinweg korrekt bleiben – durch Genehmigungen, Überprüfungen und auditierbare Prozesse.

Im Zero-Trust-Kontext ist PAM von entscheidender Bedeutung, weil privilegierte Zugriffe das höchste Risiko darstellen. Dauerhaft vergebene administrative Rechte untergraben Zero-Trust-Prinzipien, da sie die kontinuierliche Überprüfung umgehen. Die Kontrolle von Rechteerhöhungen und die Überwachung privilegierter Sitzungen richten PAM unmittelbar an den Zielen von Zero Trust aus.

IGA unterstützt Zero Trust, indem sichergestellt wird, dass Zugriffsentscheidungen dauerhaft gültig bleiben. Behalten Identitäten Zugriffe, die sie nicht mehr benötigen, verliert die Durchsetzung von Richtlinien an Bedeutung. Regelmäßige Überprüfungen, Genehmigungen und Lifecycle-Kontrollen sorgen dafür, dass Zero-Trust-Richtlinien mit der organisatorischen Realität im Einklang bleiben.

Von netzwerkzentrierter zu identitätszentrierter Durchsetzung

Traditionelle Sicherheitsmodelle stützten sich in hohem Maße auf Netzwerksegmentierung und vertrauenswürdige Zonen. Zero Trust ersetzt diesen Ansatz durch eine identitätszentrierte Durchsetzung.

Dieser Wandel spiegelt die veränderten Zugriffsmuster wider:

- Benutzer greifen direkt über das Internet auf Anwendungen zu.

- Workloads authentifizieren sich mithilfe maschineller Identitäten gegenseitig.

- Geräte wechseln zwischen Netzwerken, ohne dass dabei ein konsistentes Vertrauensniveau gewährleistet ist.

Die Identität bietet in all diesen Szenarien einen stabilen Kontrollpunkt. Unabhängig davon, ob eine Anfrage von einem Remote-Benutzer, einem Cloud-Workload oder einer API ausgeht, ermöglicht die Identität die Anwendung derselben Richtlinienlogik.

Nomios ist der Auffassung, dass identitätszentrierter Zugriff eine zentrale Säule moderner Zero-Trust-Architekturen ist, insbesondere in Cloud- und hybriden Umgebungen.

Häufige Zero-Trust-Fallstricke im Zusammenhang mit Identity

Viele Zero-Trust-Initiativen bleiben hinter den erwarteten Ergebnissen zurück, weil Identität nicht als Grundlage, sondern lediglich als Abhängigkeit behandelt wird.

Häufige Probleme sind:

- unzureichendes Lifecycle-Management, wodurch veraltete Konten und Berechtigungen bestehen bleiben

- inkonsistente Richtlinien zwischen IAM, PAM und Netzwerkkontrollen

- eine übermäßige Abhängigkeit von MFA, ohne das Prinzip des Least Privilege konsequent durchzusetzen

- eingeschränkte Transparenz bei nicht-menschlichen Identitäten und Servicekonten

Zero Trust macht eine saubere und robuste Identitätsbasis nicht überflüssig – im Gegenteil: Es verstärkt ihre Bedeutung. Sind Identitätsdaten unvollständig oder fehlerhaft, werden auch Zero-Trust-Richtlinien unzuverlässig.

Identity als Kontrollebene für Zero Trust

Ein ausgereifter Zero-Trust-Ansatz betrachtet Identität als die Kontrollebene für Zugriffsentscheidungen. Richtlinien werden einmal definiert, konsistent durchgesetzt und durch gemeinsame Telemetriedaten über Identitäts-, Endpoint- und Netzwerkkontrollen hinweg unterstützt.

Dieser Ansatz reduziert Redundanzen und schafft mehr Klarheit. Sicherheitsteams können Zugriffe auf Basis von Identität und Richtlinien bewerten, anstatt sich auf verstreute Regeln über verschiedene Technologien hinweg stützen zu müssen.

Die Sichtweise von Nomios entspricht genau dieser Ausrichtung: Identität ist nicht nur eine von vielen Kontrollen. Sie ist die Entscheidungsinstanz, die Authentifizierung, Autorisierung, Privilegien und Durchsetzung in modernen IT-Umgebungen miteinander verbindet.

Warum identitätsbasiertes Zero Trust jetzt wichtig ist

Die Einführung von Zero Trust nimmt weiter zu, da Unternehmen auf Cloud-Nutzung, Remote Work und eine steigende Zahl identitätsbasierter Angriffe reagieren. In diesem Umfeld ist Identität keine optionale Infrastruktur mehr. Sie bestimmt, wie Zugriffsentscheidungen getroffen und durchgesetzt werden.

Organisationen, die Identität als Grundlage von Zero Trust etablieren, profitieren von einer klareren Richtliniensteuerung, besserer Transparenz und besser vorhersehbaren Sicherheitsergebnissen. Wer Identität hingegen nur nachrangig behandelt, hat häufig Schwierigkeiten, Zero Trust über isolierte Anwendungsfälle hinaus zu skalieren.

Zero Trust beginnt mit Identität und sein Erfolg oder Misserfolg hängt davon ab, wie gut Identität gemanagt wird.

Verwandte Lösungen

Möchten Sie mehr über dieses Thema erfahren?

Unsere Experten und Vertriebsteams stehen Ihnen gerne zur Verfügung. Hinterlassen Sie Ihre Kontaktdaten und wir werden uns in Kürze bei Ihnen melden.

Meer over zero trust en identity

Portfolio

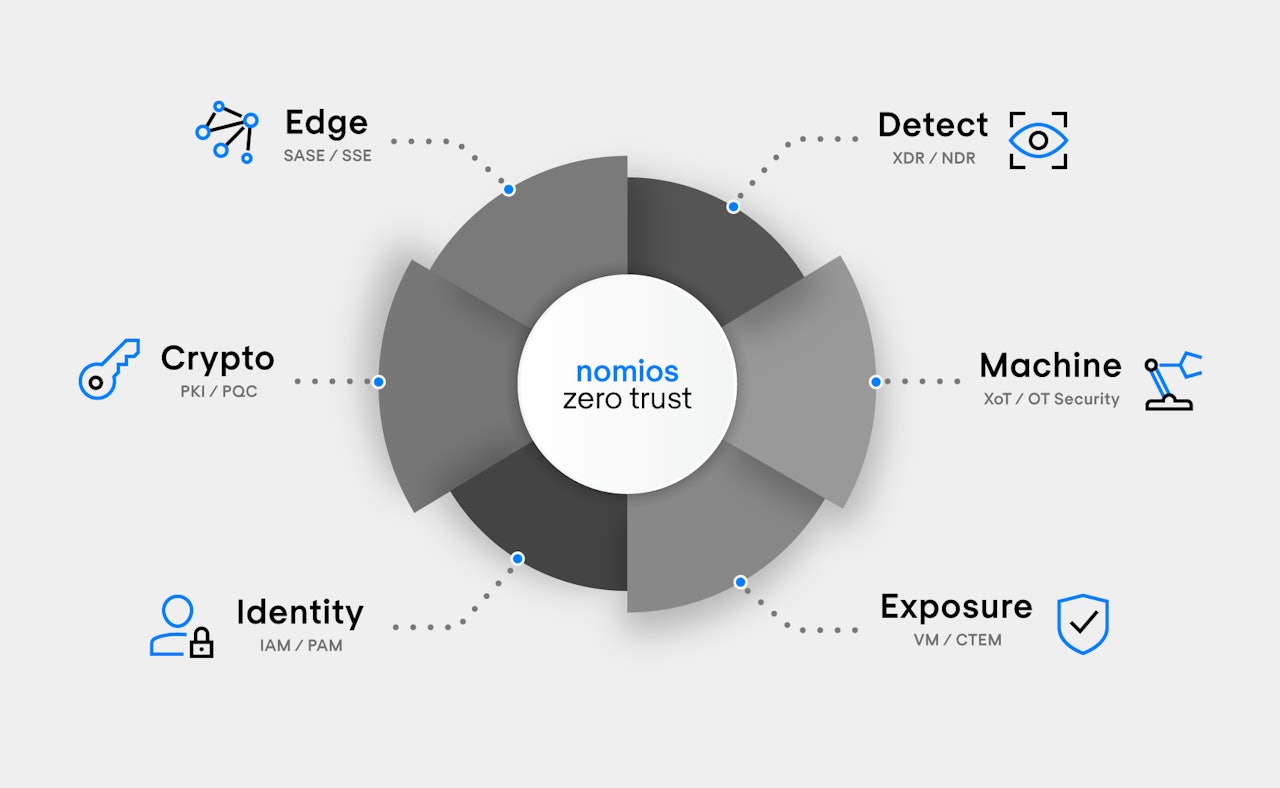

Nomios Zero Trust: ein Cybersecurity-Portfolio, sechs Bereiche

Nomios präsentiert ein erneuertes Cybersecurity-Portfolio, das nicht bei Einzelprodukten ansetzt, sondern bei einer Architektur.

Richard Landman

Cybersicherheit

Cybersecurity im Jahr 2026: Die 10 wichtigsten Trends und Herausforderungen

Die Cybersicherheitstrends für 2026 reichen von digitaler Souveränität und quantenresilienter Sicherheit über die Konvergenz von SSE und Identity Security bis hin zu effektiver Bedrohungserkennung, Compliance und dem Umgang mit Vertrauen in komplexen Umgebungen.

Richard Landman

SSE IAM SASE

Single-Vendor-SASE? Am Ende zählt die richtige Partnerschaftsstrategie.

Der Markt bewegt sich klar zu Single-Vendor-SASE: Unternehmen vereinfachen IT, senken Betriebsaufwand, gewinnen Transparenz – Anbieter schließen Lücken durch Zukäufe.

Richard Landman