Umfassende Einblicke in Echtzeit

Mit unseren EDR-Lösungen (Endpoint Detection and Response) werden Bedrohungen in Ihrer gesamten Netzwerkumgebung identifiziert. Dank eines lückenlosen Monitorings können Sie den vollständigen Lebenszyklus von Bedrohungen beobachten. Sie erfahren, welche Bedrohung auftrat, wie diese eindrang, welchen Weg sie zurücklegte, was sie gerade tut, und wie sie gestoppt werden kann. EDR-Lösungen isolieren Bedrohungen direkt auf den Endpoints. Auf diese Weise tragen sie wirksam dazu bei, ihre Ausbreitung zu verhindern und sie letztendlich zu beseitigen.

Argumente für EDR-Lösungen

Unübertroffene Transparenz

- Die Erfassung aller Endpoint-Aktivitäten durch das Monitoring erfolgt kontinuierlich, so dass Sie jederzeit genau wissen, was auf Ihren Systemen gerade geschieht – von Bedrohungen auf einzelnen Endpoints bis hin zu Bedrohungen, die das gesamte Unternehmen betreffen.

Schutz gegen Sicherheitsverletzungen

- Einblicke und Tiefenanalysen ermöglichen automatische Erkennungen verdächtiger Aktivitäten und das rechtzeitige Stoppen verborgener Angriffe.

Maximale Effizienz

- Die Arbeitsabläufe Ihres Securityteams werden beschleunigt. Der Aufwand für das Bearbeiten von Warnmeldungen wird minimiert. Der Zeitbedarf für Inspektionen und Reaktionen wird reduziert.

Einheitlicher Schutz vom einzelnen Endpoint bis zum gesamten Unternehmen.

Unsere Securityteams wissen, dass es uns durch koordiniertes Handeln gelingen kann, die Vorteile des Gegners zu neutralisieren und Cyberangriffe zu stoppen.

- Unsere Bedrohungsexperten stellen mehrere Feeds mit Bedrohungsinformationen zusammen und gleichen diese Datensammlungen mit Analysen auf Basis maschineller Lernprozesse ab. Auf dieser Grundlage erstellen sie ein Ranking verschiedener Feeds gemäß ihrer früheren Treffsicherheit bei bestimmten Bedrohungsarten und Angreifergruppen. Die EDR-Lösung ermittelt auf diese Weise die passende Quelle für Threat Intelligence und somit auch die entscheidenden Hinweise für schnelle und präzise Reaktionen. Dieser Schritt bedeutet eine deutliche Erleichterung von Untersuchungen und Reaktionen.

- Unsere EDR-Lösungen identifizieren Bedrohungen schnell und mit hoher Genauigkeit, indem sie Verhaltensanalysen unter Berücksichtigung geräteübergreifender Korrelationen und angereicherter Daten aller Endpoints in Echtzeit durchführen. Gestützt auf die leistungsstarke Korrelations-Engine kann ein einziger Analyst 200.000 Endpoints betreuen. Die Arbeitsbelastung des Securityteams wird signifikant reduziert.

- Analysten aller Qualifikationsstufen können schnell die Details von Angriffen untersuchen, ohne komplizierte Abfragen erstellen zu müssen. Anschließend können sie bei den betroffenen Geräten direkt von der Untersuchung zur Behebung übergehen, indem sie eine ganze Reihe von Behebungsmaßnahmen auslösen, von der Isolierung von Rechnern und dem Beenden von Prozessen bis zum Entfernen von Persistenzmechanismen. Alle diese Vorgänge werden über eine intuitive Benutzeroberfläche per Mausklick gesteuert.

- Künstliche Intelligenz und maschinelle Lernprozesse finden auch sorgfältig getarnte Bedrohungen, weil sie auch schwer zu erkennende problematische Verhaltensmerkmale identifizieren. Die Erkennung bestimmter böswilliger Verhaltensweisen setzt die Analyse unternehmensweiter Datensätze mit maschinellen Lernprozessen voraus. Bei einem Monitoring auf Ebene einzelner Geräte lässt sich kaum verhindern, dass geschickt arrangierte Angriffsstrategien übersehen werden. Aufdecken lassen sich gut geplante Aktivitäten nur, wenn die gesamte Umgebung analysiert und mit Hilfe maschineller Lernprozesse überprüft wird.

- Dass unsere EDR-Lösungen in Vergleichsberichten wie Forrester Wave 2020 for Enterprise Detection and Response und MITRE ATT&CK die höchsten Punktzahlen erreichen, unterstreicht ihre überlegene Wirksamkeit bei der schnellen Erkennung und Korrelation von Bedrohungen und bei der sofortigen Bereitstellung der Verlaufsdaten von Angriffen in Form einfach zu interpretierender interaktiver Grafiken.

Threat Intelligence

Genauere und schnellere Erkennung

Sofortige Behebung

KI-/ML-gestützte Erkennung und Korrelation bösartiger Verhaltensweisen

Nachgewiesene Wirksamkeit

Führende EDR-Technologiepartner

Maßgeschneidert auf Ihre Bedürfnisse

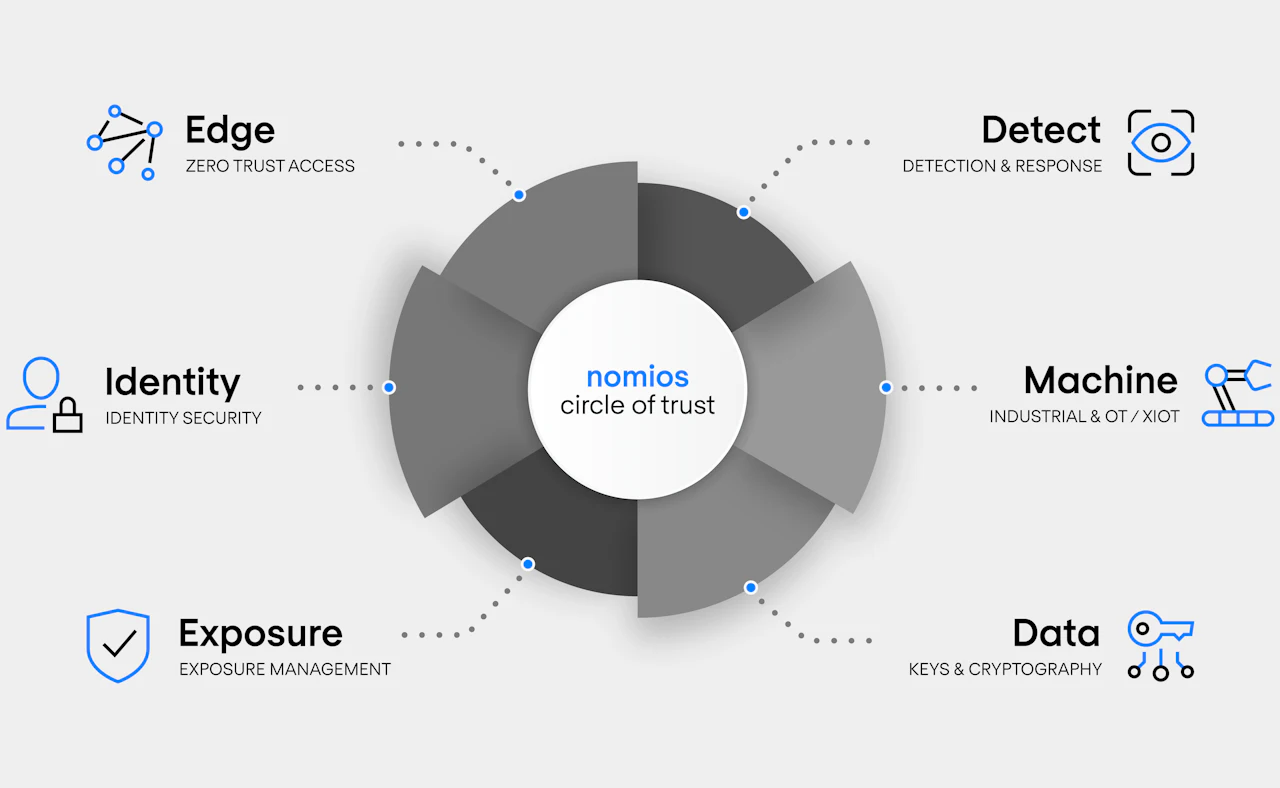

Unsere Stärke liegt in unserer Flexibilität und unserem Fokus auf die Entwicklung maßgeschneiderter Lösungen für unsere Kunden. Entdecken Sie, in welchen Bereichen wir Ihr IT-Team unterstützen können.

XDR Extended Detection & Response

Vereinfachte Sicherheitsabläufe durch Alert-Aggregation, Data Analytics und automatisierte Erkennung, Untersuchung und Reaktion auf Bedrohungen.

NDR Network Detection & Response

Network Detection & Response gilt heute als unverzichtbares Instrument zur Sicherung von Unternehmensnetzen.

EPP Endpoint Protection Platform

Wir arbeiten nach einem einheitlichen Sicherheitsansatz, mit dem es möglich wird, Bedrohungsaktivitäten im gesamten Netzwerk zu korrelieren. Auf dieser Basis lassen sich sowohl stationäre als auch mobile Endpoints wirkungsvoll schützen.

Security Assessments

Erhalten Sie Planungssicherheit durch Bewertung Ihrer Cyber Security.

Löchern Sie unsere Security-Experten

Unser Team steht Ihnen gern für ein kurzes Telefongespräch oder Videomeeting zur Verfügung. Wir stehen bereit, um gemeinsam mit Ihnen Ihre Security-Herausforderungen, Anbietervergleiche und anstehenden IT-Projekte zu diskutieren. Wir helfen jederzeit gern.

Häufig gestellte Fragen

EDR konzentriert sich in erster Linie auf fortgeschrittene Bedrohungen, die so konzipiert sind, dass sie die vorderste Verteidigungslinie umgehen und erfolgreich in die Umgebung eingedrungen sind. Eine EPP konzentriert sich ausschließlich auf die Vorbeugung an der Peripherie. Es ist schwierig, wenn nicht gar unmöglich, dass ein EPP 100 Prozent der Bedrohungen blockiert. Im Idealfall bietet eine Endpunkt-Sicherheitslösung also sowohl EPP- als auch EDR-Funktionen.

Antivirus ist die Präventionskomponente der Endgerätesicherheit, die darauf abzielt, Cyber-Bedrohungen daran zu hindern, in ein Netzwerk einzudringen. Wenn Bedrohungen an einem Antivirenprogramm vorbeischlüpfen, erkennt EDR diese Aktivität und ermöglicht es den Teams, den Angreifer einzudämmen, bevor er sich seitlich im Netzwerk bewegen kann.

Anspruchsvollere Bedrohungen, die den Schutz am Netzwerkrand umgehen, können in Ihrem gesamten Netzwerk Schaden anrichten. Ransomware verschlüsselt sensible Daten und hält sie als Geiseln für das Unternehmen gefangen, bis das Lösegeld kassiert wird. In der Zwischenzeit setzt sich bösartiges Cryptomining heimlich im Netzwerk fest und erschöpft Ihre Computerressourcen. Eine EDR-Lösung kann Ihnen dabei helfen, die Bedrohungen schnell zu finden, einzudämmen und zu entfernen, damit Sie die Sicherheit der Daten auf den Endgeräten in Ihrer gesamten Umgebung gewährleisten können.