Momentan ist es in aller Munde - das „Homeoffice“ (zu Deutsch: Heimarbeit). Doch wie genau funktioniert das eigentlich?

Viele erinnern sich sicherlich noch an Zeiten, wo nur vereinzelt wenige Geschäftsleute oder Techniker zu Arbeitszwecken mit sogenannten Akustikkopplern, Modems oder sogar ISDN Adaptern unterwegs waren, um eine Verbindung zu mobilen Geräten aufzubauen, einen Rechner zu übernehmen oder später per Einwahlknoten eine Verbindung zum Firmennetzwerk herstellen zu können. Einige von Ihnen haben es vielleicht sogar schon verwendet um regelmäßig von Zuhause oder anderen Standorten zu arbeiten. Dies ist sozusagen die erste Generation von Homeoffice Nutzern.

Schon damals gab es erste Versuche, um ein gewisses Maß an Sicherheit für die mobilen Geräte zu garantieren. Wobei „Sicherheit“ damals bereits durch Nutzung einer privaten bzw. semi-privaten (Einwahl per Telefonleitung/ISDN) Leitung mit eingeschränkter Authentisierung erreicht wurde. Schließlich war die Gegenseite, ein Rechner oder Gateway, ja auch schon privat. Was früher noch als Sicherheitsmaßnahme durchging, gilt in Zeiten von Internet und DDoS-Angriffen jedoch eher als Schwachstelle.

Mittlerweile haben Cyber-Angriffe, Viren und Hacker-Einbrüche bewiesen, dass die kompetenteren Parteien auf diesem Gebiet leider meistens auf der anderen Seite sitzen. Es stellte sich seither immer mehr die Frage: „Wie viele und wie groß sollen die Löcher des eigenen Sicherheits-Schutzschildes noch werden?“. Dies war der Grundstein für neuartige Sicherheitsprodukte der verschiedensten Hersteller, die um das höchste Maß an Sicherheitsniveau konkurrierten.

Mit steigendem Bedarf an Datenvolumen, Anwendungsänderungen, Internet-Nutzung, Rechenleistung sowie den Bedarf an Skalierbarkeit und Kostenkontrolle haben jedoch viele der „älteren“ Methoden heute bereits ausgedient.

Machen wir nun einen Sprung ins Jahr 2020

Es hat nicht lange gedauert, bis man das Einsparungspotential vom Internet für geschäftliche Anwendungen erkannt hat. Es wurden keine teuren privaten WAN-Leitungen mehr benötigt für Verbindungen zwischen einzelnen Firmenniederlassungen oder zwischen Firmen und deren Kunden, Lieferanten oder sonstigen Geschäftspartnern. Die Verwendung von VPN- und Verschlüsselungstechnologien hat dafür gesorgt, dass Internetanschlüsse nicht mehr nur für z.B. Nachrichten, das Wetter und IT-spezifische Anwendungen, sondern auch direkt für den eigenen und geschäftlichen Gebrauch verwendet werden konnten. Und gerade diese „Virtuellen Privaten Netze“ sind auch eine gute Basis für die meisten modernen Homeoffice Anwendungen.

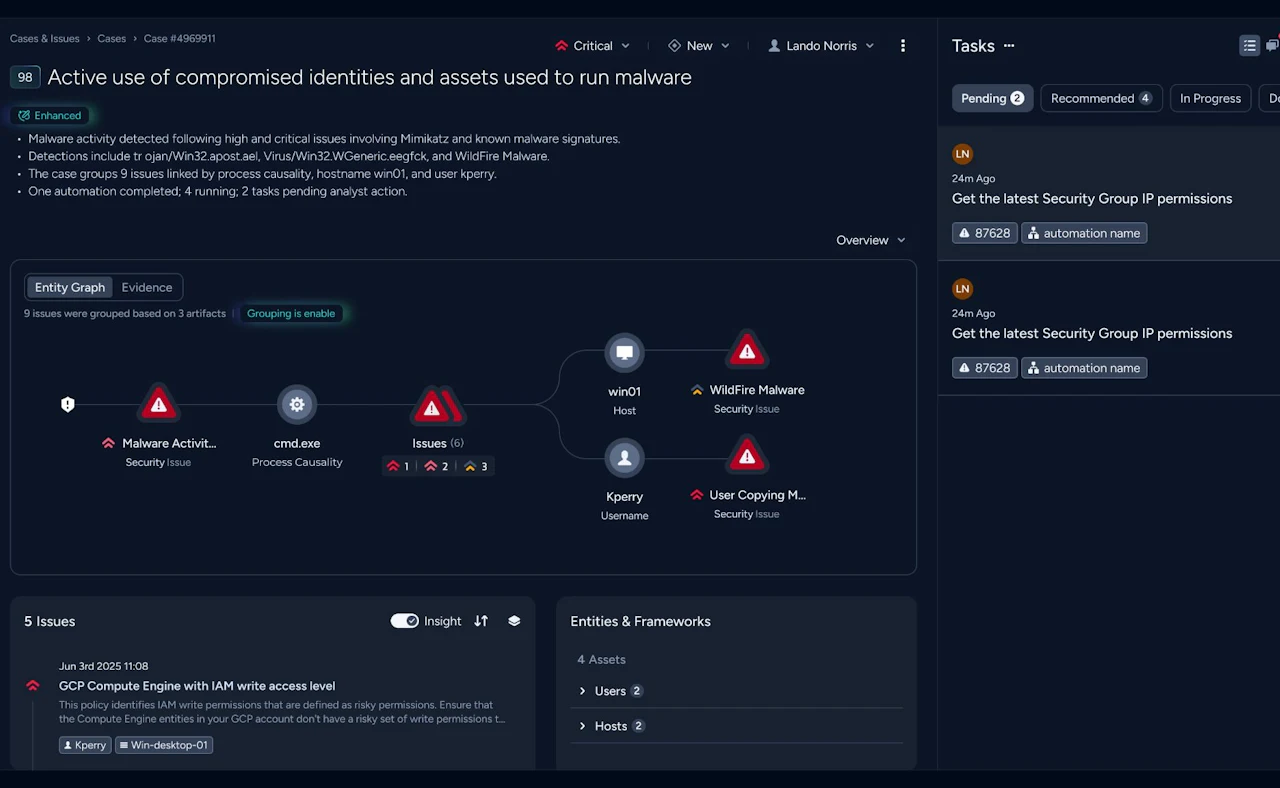

Wo in vorherigen Generationen dedizierte VPN-Konzentratoren eingerichtet wurden, um bestehende Firewalls nicht mit der „Verschlüsselungslast“ der VPN-Verbindungen zu belasten, ist in 2020 die Rechenleistung meistens schon derart hoch, dass dies oft nur noch eine Zusatzfunktion von bestehenden Firewalls geworden ist. Falls die Zahl der Anwender größer ist, kann auch eine separate Firewall gewählt werden. Dies sorgt dafür, dass man den Verkehr nach Empfang nicht noch einmal erneut durch eine andere Firewall oder Sicherheitsequipment schicken muss, da auch andere Funktionen wie z.B. IDS/IPS (Intrusion Detection System / Intrusion Prevention System), Malware Erkennungen, DDoS- und URL-Filtering durch heutige „Next-Gen-Firewalls“ geregelt werden.

Ist erst einmal eine Verbindung zum Firmennetz hergestellt, kann von jedem beliebigen Ort auf der Welt auf interne Daten zugegriffen werden. Um das Sicherheitsniveau weiter anzuheben, kann es sinnvoll sein, die Anwendungen, die von außen genutzt werden müssen, in ein separates Netz zu verlagern. So kann man die Zugriffsrechte noch einmal deutlich granularer einschränken.

Und gerade dies bringt uns dann zu der „neuen Generation“ von Remote Access Lösungen, denn die VPN Terminierung zum Firmennetz reicht heute bei weitem nicht mehr aus.

Insbesondere nicht in Zeiten, in denen sich spezifische SW-Architekturen von bestehenden Client-Server Anwendungen zu Private-, Public-, und Hybrid-Cloud Umgebungen verändern. Diese Umstellung zu teilweise oder vollständig Cloud-basierten Diensten und Anwendungen, verändert das sichere Arbeiten von Zuhause grundlegend. Eine wesentliche Änderung dabei ist der direkte Zugriff auf das Front-end einer Applikation in der Cloud, erreichbar per SSL VPN oder HTTPS. Ein großer Vorteil dieser direkten Verbindung ist, dass die Auslastung der Unternehmensfirewall deutlich reduziert wird, da kein zusätzlicher Schritt über eine Firewall gemacht werden muss, um zuerst ins Firmennetz zu gelangen. Die frei gewordenen Kapazitäten auf der zentralen Unternehmensfirewall können somit für neue Home-Office Benutzer eingesetzt werden, ohne dass die Kapazität der Firewall erweitert werden muss.

Mit den Änderungen der SW-Architektur ist aber noch viel mehr möglich. Anstatt zu versuchen bestehende Lösungen für alle nutzbar zu machen, sollte man andere separate Anwendungen für den Homeoffice-Gebrauch entwickeln. Mit dem dynamischen Verhalten vieler Cloud-basierten Anwendungen kann noch effektiver mit Ressourcen, wie z.B. Lizenzen, umgegangen werden, indem ein Teil der Anwendungen (inkl. aller benötigten externen Komponenten wie Firewall-Modulen, Anti-DDoS Funktionen usw.) erst gestartet wird, wenn er wirklich benötigt wird.

Wie erläutert hat sich durch das Aufrüsten der Hersteller einiges in Bezug auf Homeoffice-Konnektivität getan. Mit dem Umstieg auf Next-Gen-Firewalls ist bereits ein großer Schritt in Richtung sicheres Arbeiten von Zuhause aus getan worden.

Für Unternehmen die zeitnah eine Lösung benötigen, für die aber eine Umstellung auf eine Firewall oder sogar eine eigene Cloud-basierte Lösung kurzfristig nicht umsetzbar ist, gibt es dennoch eine effektive Alternative:

Ein Cloud-basierter VPN-Server für sämtliche Konnektivitätsbedürfnisse als Managed Service.

Hierbei wird eine verschlüsselte VPN-Verbindung zum Internet, zur Firma als auch zu externen bzw. mobilen Geräten hergestellt. Von dieser Verbindung aus kann sich jede Seite mit dem Internet verbinden und auf Cloud-basierte Dienste zugreifen. Eine genaue Trennung der Service Nutzungen kann gemacht werden und bestehendes Equipment zur Erstellung der VPN-Verbindungen kann verwendet werden.

Zusätzlich bietet der Cloud-basierte VPN-Service auch Dienste wie z.B. URL-, DDoS- und Malware-Filtering, DNS-Security und vieles mehr an. Für viele Unternehmen eine ideale Zwischenlösung – für manche sogar die ideale permanente Lösung.