Artificial Intelligence

Projekt Glasswing: Wenn KI Schwachstellen aufspürt, die dreißig Jahre lang verborgen blieben

Anthropic has launched Project Glasswing together with a coalition of twelve leading technology and security companies.

Richard Landman

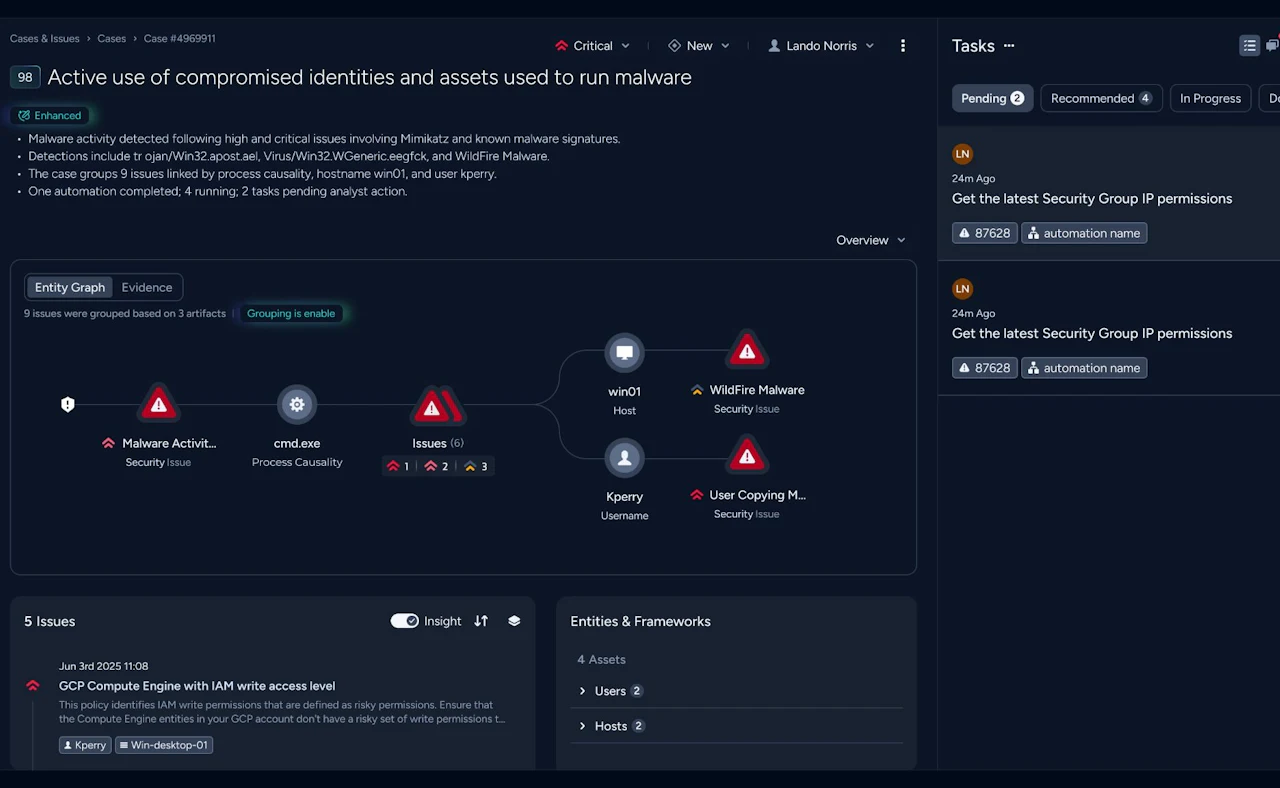

SIEM MDR

Cortex XDR als SIEM Light: Leistungsstarke Erkennung und Compliance ohne die Komplexität eines vollständigen SIEM

Cortex XDR als SIEM Light: Leistungsstarke Erkennung und Compliance ohne die Komplexität eines vollständigen SIEM

Richard Landman

Digital Sovereignty

Digitale Souveränität in der Praxis: lokale Kontrolle, globale Resilienz

Digitale Souveränität entsteht durch regionale Kontrolle, lokale Kryptografie und global resiliente Zero-Trust-Architekturen.

Richard Landman

Zero-Trust Identity management

Warum Identity der Motor von Zero Trust ist

Erfahren Sie, warum Identity der Motor von Zero Trust ist, wie IAM, PAM und IGA eine kontinuierliche Verifikation unterstützen und wie NIS2 sowie die DSGVO eine identitätsgetriebene Sicherheitsstrategie in Europa stärken.

Mostafa Kamel

NIS2

Ein praxisnaher NIS2-Leitfaden für Netzwerkmanager und IT-Direktoren

Für Netzwerkmanager und IT-Direktoren ändert NIS2 kaum etwas an den technischen Anforderungen – wohl aber deutlich an dem, was belegbar sein muss.

Richard Landman

Firma

Führungswechsel bei Nomios Germany: Fokus auf Security & Connectivity

Führungswechsel bei Nomios Germany: Fokus auf Security & Connectivity

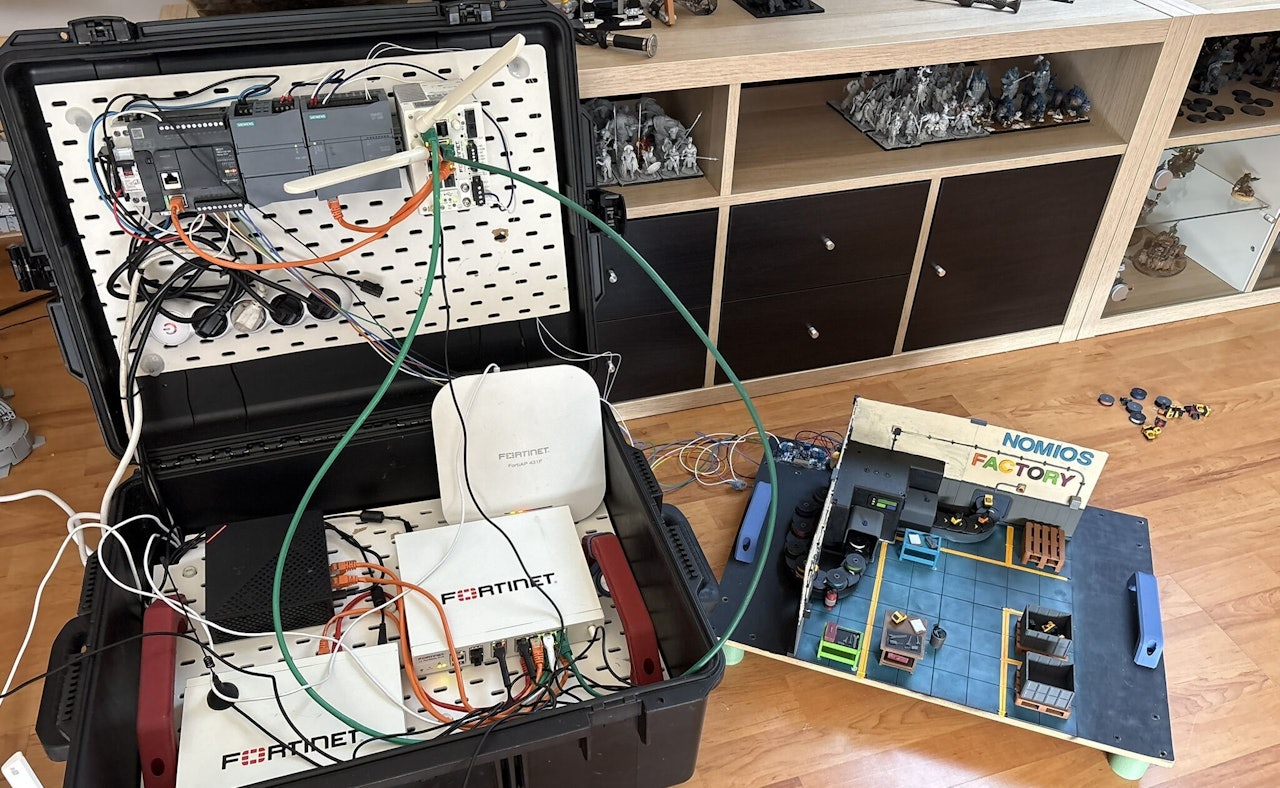

OT Sicherheit

Leidenschaft als stiller Motor der OT-Security

OT-Security braucht mehr als Technik: Neugier, Erfahrung und Leidenschaft, die Risiken wirklich greifbar macht.

Richard Landman

PKI

Warum PKI zu einer strategischen Säule moderner Cybersicherheit wird

PKI wird vom Technikdetail zur strategischen Basis: Warum digitales Vertrauen ohne PKI nicht mehr funktioniert.

Richard Landman

NGFW Firewall

Die besten NGFW-Anbieter des Jahres 2026

Erkunden Sie den Stand der NGFW im Jahr 2026. Erfahren Sie, wie führende Firewall-Plattformen der nächsten Generation Zero Trust, hybride Cloud-Sicherheit und Risikominderung für moderne Unternehmen unterstützen.

Enrico Bottos

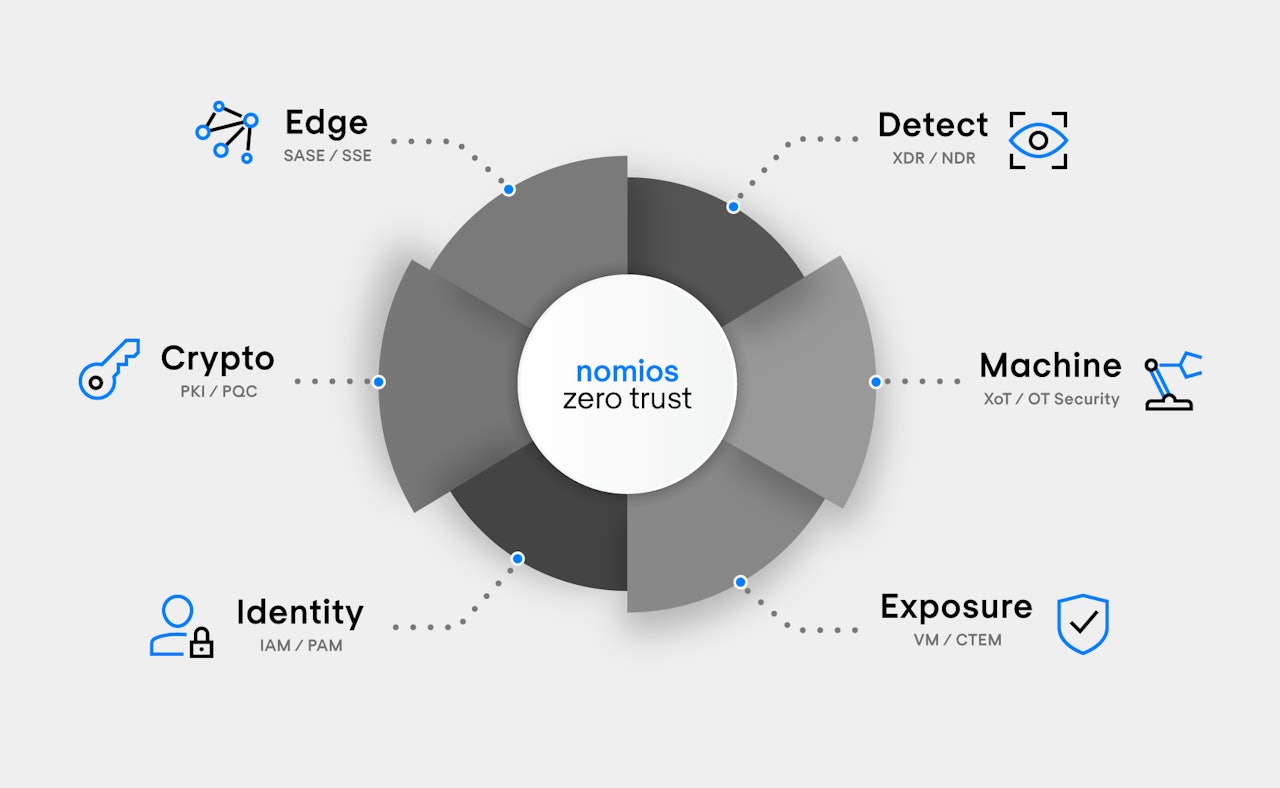

Portfolio

Nomios Zero Trust: ein Cybersecurity-Portfolio, sechs Bereiche

Nomios präsentiert ein erneuertes Cybersecurity-Portfolio, das nicht bei Einzelprodukten ansetzt, sondern bei einer Architektur.

Richard Landman

Cybersicherheit

Cybersecurity im Jahr 2026: Die 10 wichtigsten Trends und Herausforderungen

Die Cybersicherheitstrends für 2026 reichen von digitaler Souveränität und quantenresilienter Sicherheit über die Konvergenz von SSE und Identity Security bis hin zu effektiver Bedrohungserkennung, Compliance und dem Umgang mit Vertrauen in komplexen Umgebungen.

Richard Landman

SSE IAM SASE

Single-Vendor-SASE? Am Ende zählt die richtige Partnerschaftsstrategie.

Der Markt bewegt sich klar zu Single-Vendor-SASE: Unternehmen vereinfachen IT, senken Betriebsaufwand, gewinnen Transparenz – Anbieter schließen Lücken durch Zukäufe.

Richard Landman

Cybersicherheit

Sorgenfrei durch die Bedrohungs-Welle

Schützen Sie Ihre F5 BIG-IP™ mit KI-basierter Next-Gen-Security von F5 und CrowdStrike – für maximale Transparenz und Zero Trust.

Cybersicherheit

Die relevantesten Cybersecurity‑Unternehmen 2026

Wir haben die besten Cybersicherheitsunternehmen für 2026 ausgewählt, die sich erfolgreich von anderen Marktteilnehmern abheben.

Mohamed El Haddouchi

Palo Alto Networks Whitepaper

Das SOC neu gedacht – für die Bedrohungslandschaft von heute

Erfahren Sie, warum Unternehmen sich von traditionellen MSSP- und SIEM-Modellen abwenden. Das Whitepaper zeigt, wie ein Cortex-basiertes SOC für Klarheit, Geschwindigkeit und bessere Sicherheitsergebnisse sorgt.

Palo Alto Networks

Panorama ablösen, Potenziale heben: Der optimale Zeitpunkt für Strata Cloud

Zentrale Verwaltung neu gedacht: Warum Strata Cloud jetzt der richtige Schritt ist

Richard Landman

Netzwerksicherheit

PKI in der Praxis: Anwendungsfälle, Herausforderungen und Abwägungen

PKI sichert digitale Kommunikation: Anwendungsfälle, Herausforderungen und bewährte Strategien für vertrauenswürdige Netzwerke im Enterprise-Umfeld.

Priyanka Gahilot

Nomios erweitert sein Angebot im Bereich Cybersicherheit durch die Übernahme von Intragen

Nomios erweitert sein Angebot im Bereich Cybersicherheit durch die Übernahme von Intragen, einem europäischen Marktführer im Bereich Identitäts- und Zugriffsmanagement.

Registrieren Sie sich für unseren Newsletter

Erhalten Sie die neuesten Security-News, Einblicke und Markttrends direkt in Ihren Postfach.