FortiAnalyzer: Das Herzstück des Sicherheitsnetzwerks von Fortinet

FortiAnalyzer befindet sich im Zentrum des Fortinet Security Fabric und bietet zentrales Logging und Analyse für umfassende Sichtbarkeit. Dies ermöglicht es Analysten, die Sicherheitslage effektiver zu verwalten, Sicherheitsprozesse zu automatisieren und schnell auf Bedrohungen zu reagieren.

Mit FortiAnalyzer erhalten Sie eine beispiellose Sichtbarkeit in beiden IT- und OT-Infrastrukturen. Es integriert sich nahtlos mit Geräten und Anwendungen im gesamten Security Fabric, wandelt Rohdaten in handlungsfähige Intelligenz um. Diese einheitliche Ansicht hilft, operationelle Engpässe zu reduzieren, verteidigt mit historischen und Echtzeit-Einblicken und ermöglicht es Sicherheitsteams, konsequent proaktiv zu handeln.

Zentrales Management

FortiAnalyzer sammelt, speichert und analysiert automatisch Logs von allen Fortinet-Sicherheitsgeräten, einschließlich FortiGate Next-Generation Firewalls, VPNs und Intrusion Detection- und Prevention-Systemen. Es vereinfacht die Verwaltung großer Mengen von Logs und ermöglicht effiziente Suche nach spezifischen Ereignissen unter Verwendung verschiedener Kriterien. Seine Einzelfenster-Sichtbarkeit und handlungsfähige Ergebnisse tragen zur Erkennung potenzieller Sicherheitsbedrohungen bei und optimieren das Netzwerk für verbesserte Leistung.

SD-WAN-Sichtbarkeit, Analyse und Berichterstattung

FortiAnalyzer überwacht und analysiert den Datenverkehr innerhalb einer SD-WAN-Bereitstellung. Analysten erhalten Einblicke in die Bandbreitennutzung, Anwendungsdatenverkehr und Link-Nutzung, was hilft, Engpässe zu identifizieren. Durch die Lokalisierung von Bereichen, die mehr Bandbreite benötigen, welche Anwendungen Netzwerkstaus verursachen und welche Links am häufigsten verwendet werden, trägt es zur Verbesserung der Gesamtleistung bei.

Vorteile

- End-to-End-Sichtbarkeit

- Verkürzen Sie die Zeit bis zur Erkennung, indem Sie den FortiGuard IOC-Service nutzen, um Bedrohungen schnell zu identifizieren

- Reduzierte MTTI

- Identifizierung von Netzwerkanomalien in Echtzeit durch Korrelation von Bedrohungsdaten und Austausch von Bedrohungsinformationen

- Hohe Verfügbarkeit auf Unternehmensebene

- Automatisches Backup der FortiAnalyzer-Datenbank für die Wiederherstellung im Notfal

- Automatisierung der Sicherheit

- Reduzieren Sie Komplexität und Kosten mit automatisierungsfähigen REST-APIs, Skripten, Konnektoren und Automatisierungsstichen

- Offener Plattformansatz

- Integriert das Fortinet-Portfolio und Lösungen von Drittanbietern über robuste APIs

- Erweiterte Compliance-Berichterstattung

- Hunderte von vorgefertigten vorschriftenspezifischen Berichten und Vorlagen, die den Nachweis der Einhaltung von Vorschriften erleichtern

Incident Response mit FortiAnalyzer

Anwendungsfälle für FortiAnalyzer: Rationalisierung der Netzwerksicherheit und Compliance

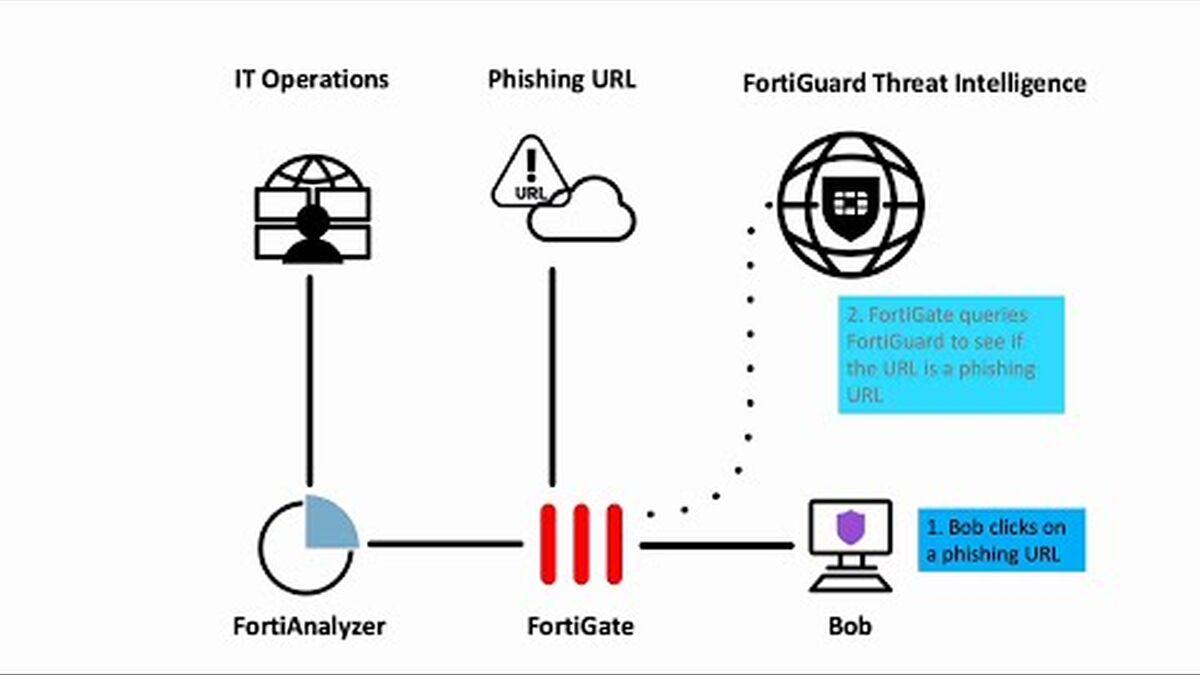

FortiAnalyzer rationalisiert die Netzwerksicherheit mit seinen fortschrittlichen Funktionen. Mit den FortiGuard Indicators of Compromise (IOC) werden Netzwerkbedrohungen schnell identifiziert und die Erkennungsgeschwindigkeit erhöht. Die Plattform bietet Echtzeiteinsicht in alle Security Fabric-Telemetriedaten und wird durch Fortiview unterstützt.

Die Integration mit FortiGuard Labs gewährleistet aktuelle Informationen über neue Bedrohungen und verbessert den Schutz. FortiAnalyzer vereinfacht außerdem die Sicherheitsverwaltung, indem er die Automatisierung durch REST-APIs, Skripte und Konnektoren ermöglicht. Für die Einhaltung von Vorschriften und die Erstellung von Berichten bietet FortiAnalyzer zahlreiche vorgefertigte Berichte und Vorlagen, die den Compliance-Prozess vereinfachen. Darüber hinaus erhöht die Unterstützung von Staff Augmentation durch SOCAAS den Nutzen bei der effizienten Verwaltung und Aufrechterhaltung der Netzwerksicherheit.

Ihre engagierten Fortinet-Experten

Nomiosist ein preisgekrönter Fortinet-Partner mit fortschrittlichen Spezialisierungen und mehreren zertifizierten Technikern. Unsere Ingenieure sind von Fortinet als technische Experten und Befürworter von Fortinet-Lösungen anerkannt. Das bedeutet, dass Sie sich bei Nomios auf das technische Know-how und die praktische Erfahrung verlassen können, um Ihre geschäftlichen Anforderungen genau zu bewerten und eine Fortinet-basierte Lösung zu entwerfen, zu implementieren und zu verwalten, die Ihren Anforderungen entspricht.

Lassen Sie uns gemeinsam loslegen

Sind Sie auf der Suche nach Preisdetails, technischen Informationen, Support oder einem individuellen Angebot? Unser Expertenteam in Dortmund ist bereit, Sie zu unterstützen.